ClamAV - антивирус с отворен код. Използва се за откриване на вируси, зловреден и злонамерен софтуер. Използва се главно на Linux базирани платформи за проверка на потребителски директории, достъпни чрез ftp, samba, директории на уебсайтове или писма на пощенски сървъри като MTA агент.

В тази статия ще разгледаме инсталацията и конфигурирането ClamAV на сървър, работещ CentOS.

Съдържание:

- Инсталиране на ClamAV антивирус на CentOS

- Основна конфигурация на антивируса ClamAV в CentOS

- Сканирайте файлове с помощта на антивирус ClamAV

Инсталиране на ClamAV антивирус на CentOS

ClamAV не е наличен в базовия Linux хранилище и следователно, за да го инсталирате на сървъра, се нуждаете от EPEL хранилището:

# yum инсталирате epel-release -y

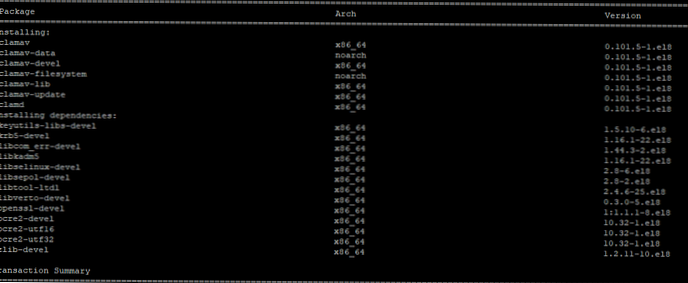

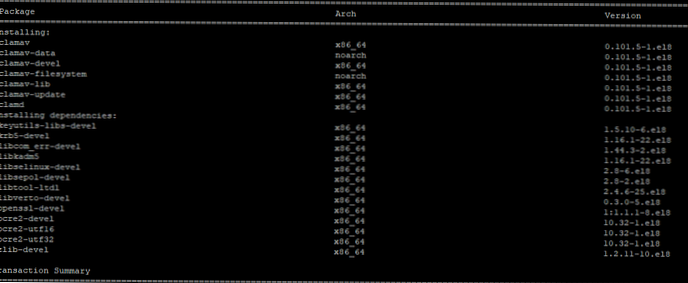

След като инсталирате хранилището, можете да продължите да инсталирате всички необходими пакети за ClamAV. За да инсталирате, използвайте мениджъра на пакети yum (или dnf в CentOS 8):

# yum - инсталирате clamav-сървър clamav-data clamav-актуализация clamav-файлова система clamav clamav-скенер-systemd clamav-devel clamav-lib clamav-server-systemd

Основна конфигурация на антивируса ClamAV в CentOS

За да конфигурирате вашата собствена конфигурация на антивируса ClamAV, трябва да изтриете конфигурацията по подразбиране във файла /etc/clam.d/scan.conf.

# sed -i -e "s / ^ Пример / # Пример /" /etc/clamd.d/scan.conf

След това, да преминем към самата настройка. Отворете конфигурационния файл:

# nano /etc/clamd.d/scan.conf

И коментирайте следния ред:

LocalSocket /run/clamd.scan/clamd.sock

Можете също да декомментирате желаните линии за настройки. Например, активирайте регистрацията или конфигурирайте максималния брой връзки.

Конфигурационният файл /etc/clamd.d/scan.conf съдържа доста подробни коментари за всички настройки и всеки ред е описан в него.

За да поддържате актуализирани базите данни за антивирусни подписи за ClamAV, трябва да активирате инструмента Freshclam. Създайте резервно копие на конфигурационния файл:

# cp /etc/freshclam.conf /etc/freshclam.conf.bak

След това изпълнете командата:

# sed -i -e "s / ^ Пример / # Пример /" /etc/freshclam.conf

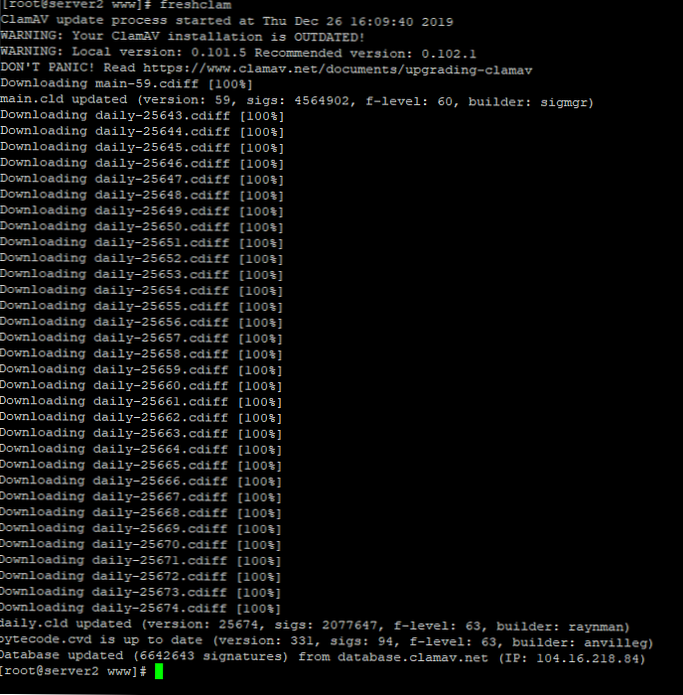

И започнете актуализацията на антивирусната база данни:

# фрешклам

По време на процеса на актуализация могат да се появят грешки, че някои актуализации не могат да бъдат изтеглени. Freshclam автоматично ще избере правилното огледало за успешно изтегляне..

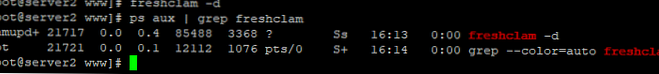

За Freshclam автоматично да проверява за актуализации, можете да го стартирате с параметъра -г:

# freshclam -d - по този начин, на всеки 2 часа ще се извършва актуализирана проверка.

За удобство създайте сервизен файл за freshclam:

# nano /usr/lib/systemd/system/freshclam.service

И добавете съдържанието:

[Unit] Описание = freshclam After = network.target [Service] Type = forking ExecStart = / usr / bin / freshclam -d -c 4 Рестартиране = при отказ PrivateTmp = true RestartSec = 10sec [Install] WantedBy = многопотребител. мишена

Рестартирайте системния демон:

# systemctl презареждане на демон

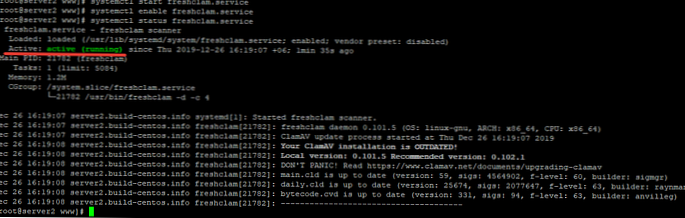

След това можете да започнете и да добавите нашата услуга към стартиране:

# systemctl стартира freshclam.service

# systemctl активирайте freshclam.service

# systemctl статус freshclam.service

Подобно на услугата за freshclam, създайте услуга за себе си ClamAV. Конфигурационният файл вече съществува, но трябва да промените името му:

# mv /usr/lib/systemd/system/clamd\@.service /usr/lib/systemd/system/clamd.service

За удобство премахнахме \ @.

Също така променете конфигурацията на този файл:

[Unit] Описание = демон за сканиране на clamd After = syslog.target nss-lookup.target network.target [Service] Type = forking ExecStart = / usr / sbin / clamd -c /etc/clamd.d/scan.conf # Reload база данни ExecReload = / bin / kill -USR2 $ MAINPID Рестартиране = при отказ TimeoutStartSec = 420 [Инсталиране] WantedBy = multi -user.target

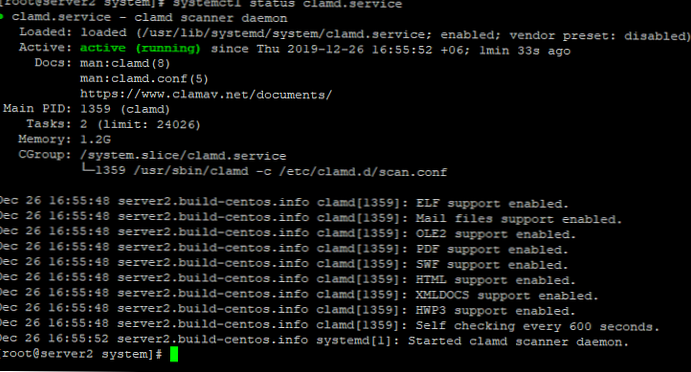

И можете да стартирате антивирусната услуга и да я добавите към стартиране:

# systemctl start clamd.service

# systemctl активирайте clamd.service

Сканирайте файлове с помощта на антивирус ClamAV

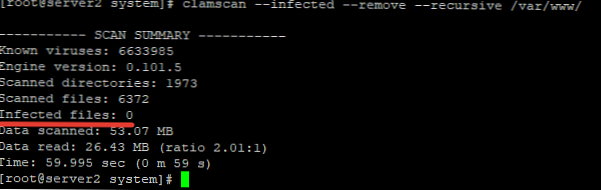

След като завършите настройките на антивирусната услуга, можете да проверите всяка директория на сървъра за вируси (режим на скенер). За да започнете ръчно да сканирате указаната директория за вируси, използвайте командата:

# clamscan - заразен --remove --рекурсивен / var / www /

С тези настройки антивирусът веднага ще изтрие заразените файлове. Ако искате да преместите подозрителни файлове в отделна директория, стартирайте сканиране с параметъра -ход:

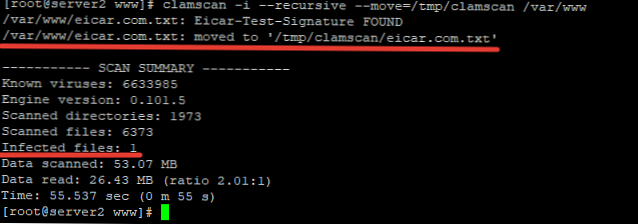

# clamscan --инфектиран - рекурсивен --move = / tmp / clamscan / var / www

Тази команда ще провери указаната директория с всички прикачени файлове за вируси и ще премести подозрителни файлове в директорията / tmp / clamscan.

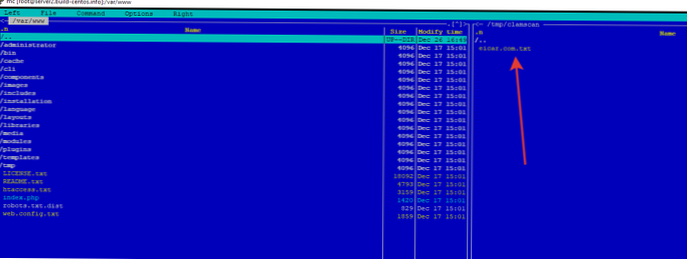

Както можете да видите, заразеният файл е преместен в указаната директория:

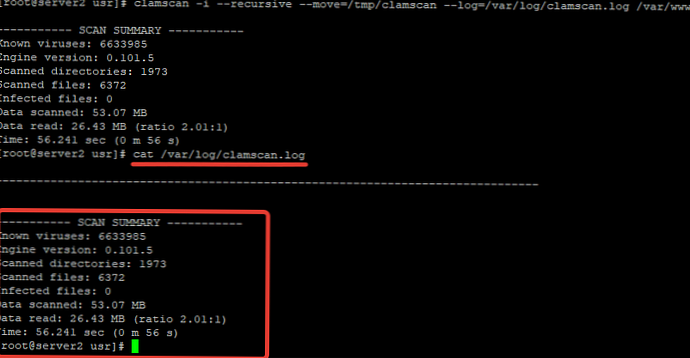

Можете също да добавите параметър -log = / var / log / clamscan.log, така че информацията за сканиране да се запише в посочения дневник

Ако искате да изключите някоя директория от сканиране, използвайте параметъра -изключат-реж:

# clamscan -i --рекурсивен --move = / tmp / clamscan --log = / var / log / clamscan.log --exclude-dir = "/ var / www / administrator" / var / www

За редовни проверки на вируси можете да конфигурирате задачата в cron, с необходимите параметри.

Има графична обвивка за антивируса ClamAV - нарича се ClamTk.