След като инсталирате актуализациите за сигурност на Windows, които излязоха след май 2018 г., може да срещнете грешка CredSSP криптиране oracle оправяне когато RDP е свързан с отдалечен сървър и компютър с Windows в следните случаи:

- Свързвате се към отдалечения работен плот на компютър с наскоро инсталирана стара (например RTM) версия на Windows (например Windows 10 по-долу, изграждане 1803, Windows Server 2012 R2, Windows Server 2016), на който не са инсталирани най-новите актуализации за сигурност на Windows;

- Опитвате се да се свържете с RDP компютър, на който не сте инсталирали актуализации на Microsoft от дълго време;

- RDP връзката блокира отдалечения компютър, защото не са необходими актуализации за защита на вашия клиентски компютър.

Нека се опитаме да разберем какво означава грешката в RDP. CredSSP криптиране oracle оправяне и как мога да го поправя.

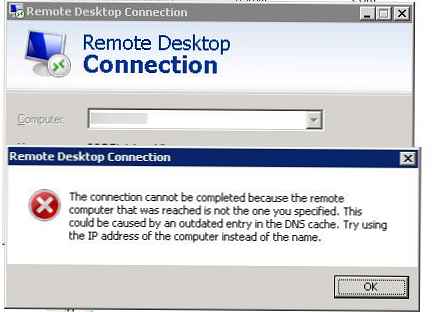

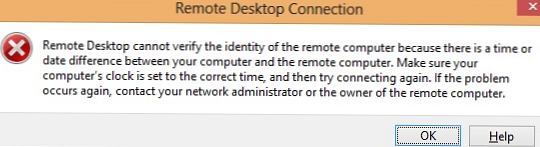

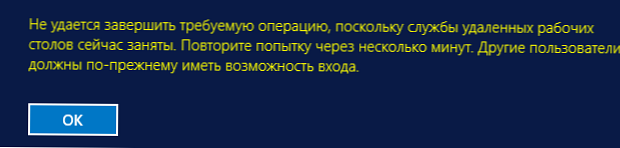

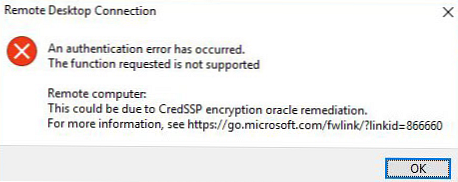

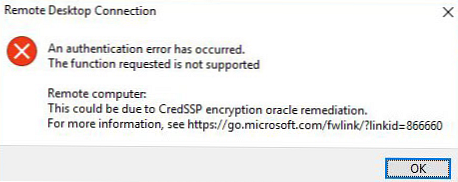

Така че, когато се опитвате да се свържете с приложението RemoteApp на RDS сървъри под Windows Server 2016/2012 R2 / 2008 R2 или към отдалечени настолни компютри на други потребители, използващи протокола RDP (в Windows 10, 8.1 или 7), се появява грешка:

Връзка към отдалечен работен плотВъзникна грешка при удостоверяване.

Функцията не се поддържа.

Отдален компютър: име на хост

Това може да се дължи на отстраняване на оракул за криптиране на CredSSP.

Удостоверяването не бе успешно.

Посочената функция не се поддържа..

Причината за грешката може да бъде корекцията на CredSSP криптирането.

Тази грешка се дължи на факта, че на Windows Server или на обикновена настолна версия на Windows, към която се опитвате да се свържете чрез RDP, актуализациите за сигурност на Windows не са инсталирани (поне от март 2018 г.).

Тази грешка може също да изглежда така: Възникна грешка при удостоверяване. Посочената функция не се поддържа..Факт е, че през март 2018 г. Microsoft пусна актуализация, която затваря възможността за отдалечено изпълнение на код, използвайки уязвимост в протокола CredSSP (Credential Security Support Provider). Проблемът е описан подробно в бюлетин CVE-2018-0886. През май 2018 г. беше публикувана допълнителна актуализация, в която по подразбиране клиентите на Windows нямат право да се свързват с отдалечени RDP сървъри с уязвима (непатронна) версия на протокола CredSSP.

По този начин, ако не сте инсталирали кумулативни актуализации за сигурност на Windows RDS / RDP сървъри (компютри) от март 2018 г., а актуализациите през май (или по-нови) са били инсталирани на RDP клиенти, тогава, когато се опитате да се свържете към RDS сървъри с неподправена версия на CredSSP се появява грешка относно невъзможността за свързване: Това може да се дължи на отстраняване на оракул за криптиране на CredSSP.

Грешката на клиентската RDP се появява след инсталирането на следните актуализации за защита:

- Windows 7 / Windows Server 2008 R2 - KB4103718

- Windows 8.1 / Windows Server 2012 R2 - KB4103725

- Windows Server 2016 - KB4103723

- Windows 10 1803 - KB4103721

- Windows 10 1709 - KB4103727

- Windows 10 1703 - KB4103731

- Windows 10 1609 - KB4103723

За да възстановите отдалечена връзка към работния плот, можете да премахнете актуализации на защитата на клиента, от който е направена RDP връзката (но това извънредно не се препоръчва, т.е. има по-безопасно и по-правилно решение).

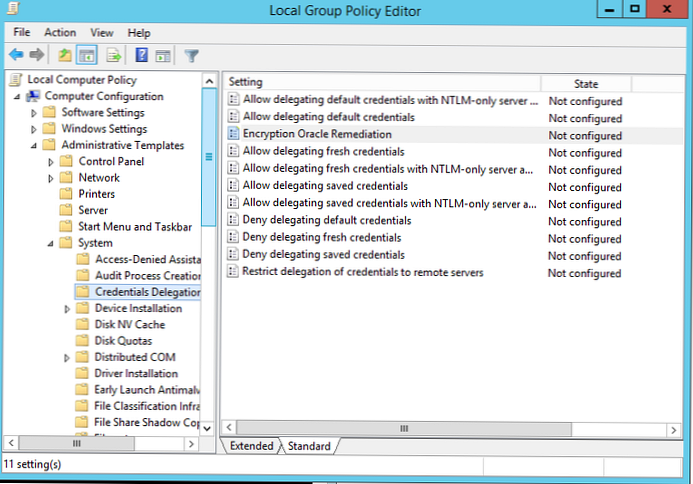

За да разрешите проблема, можете временно на компютъра, от който се свързвате чрез RDP, деактивирайте проверката на версията на CredSSP на отдалечения компютър. Това може да стане чрез редактора на политики за местни групи. За да направите това:

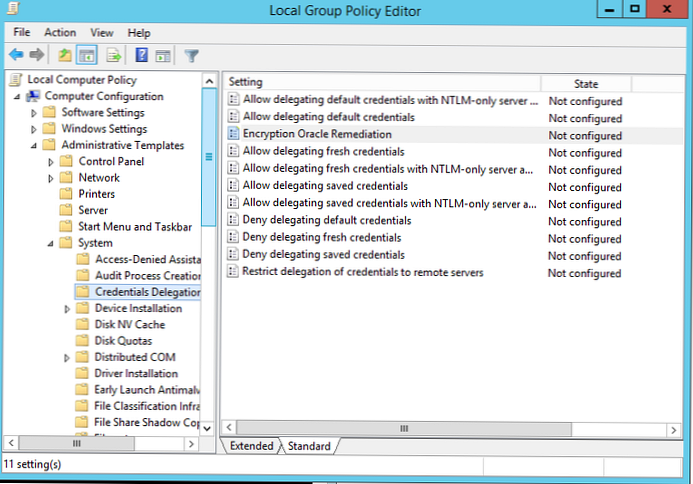

- Стартирайте местния GPO редактор - gpedit.msc;

- Отидете в секцията с политики Конфигурация на компютъра -> Административни шаблони -> Система -> Делегиране на удостоверения (Конфигурация на компютъра -> Административни шаблони -> Система -> Прехвърляне на идентификационни данни);

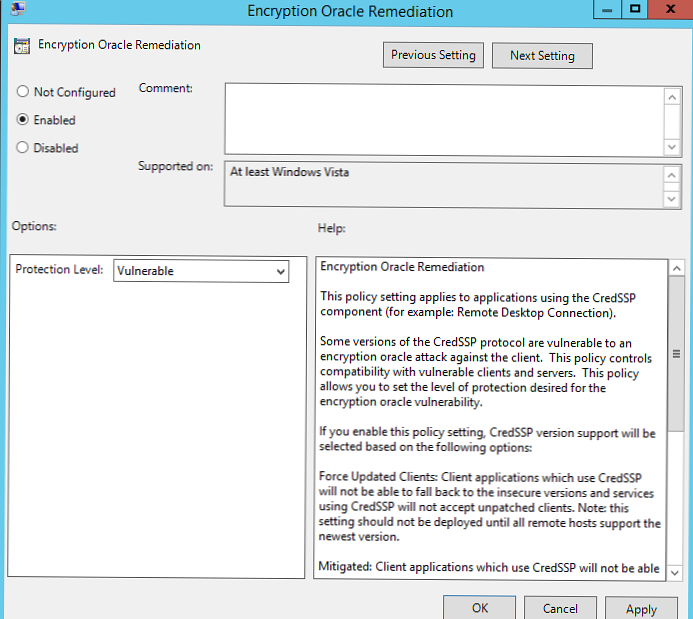

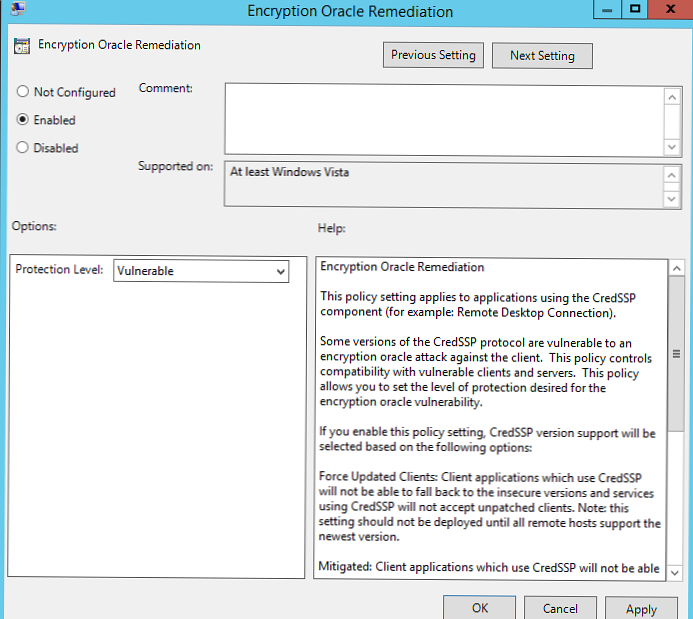

- Намерете политика с името Шифроване Oracle Remedeation (Поправя се за уязвимост на оракул за криптиране). Включете правилото (Enabled/ Активирано) и като параметър в падащия списък изберете уязвим / Оставете уязвимостта;

- Остава да актуализирате правилата на вашия компютър (команда

gpupdate / force) и се опитайте да се свържете чрез RDP към отдалечения компютър. С активирана политика Encryption оракул саниране със стойност уязвим вашите терминални приложения с активиран CredSSP могат дори да се свързват към RDS / RDP сървъри и компютри с Windows, които нямат актуални актуализации за сигурност.

- сила Обновено клиенти - най-високото ниво на защита, когато RDP сървърът забранява свързването с неоновени клиенти. Обикновено тази политика трябва да бъде включена след пълна актуализация на цялата инфраструктура и интегриране на текущите актуализации за сигурност в инсталационните изображения на Windows за сървъри и работни станции;

- смекчени - В този режим изходяща отдалечена RDP връзка с RDP сървъри с уязвима версия на CredSSP е блокирана. Други услуги, които използват CredSSP обаче работят добре;

- уязвим -позволено е най-ниското ниво на защита при свързване към RDP сървър с уязвима версия на CredSSP.

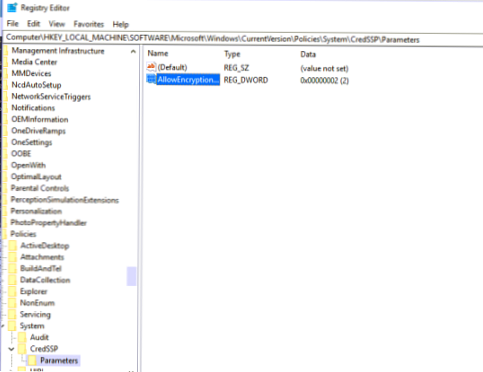

Ако нямате локален GPO редактор (например в Домашни издания на Windows), можете да направите промяна, позволяваща на RDP да се свърже със сървъри с непатронна версия на CredSSP директно в системния регистър, като използвате командата:REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Политики \ Система \ CredSSP \ Параметри / v AllowEncryptionOracle / t REG_DWORD / d 2

Можете да промените този параметър в системния регистър веднага на много компютри в AD, като използвате GPO на домейна (gpmc.msc конзола) или с такъв скрипт PowerShell (списъкът на компютрите в домейна може да бъде получен чрез командлета Get-ADComputer от модула RSAT-AD-PowerShell):

Импорт-модул ActiveDirectory

$ PSs = (Get-ADComputer -Filter *). DNSHostName

Foreach ($ компютър в $ PC)

Invoke-Command -ComputerName $ computer -ScriptBlock

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Политики \ Система \ CredSSP \ Параметри / v AllowEncryptionOracle / t REG_DWORD / d 2

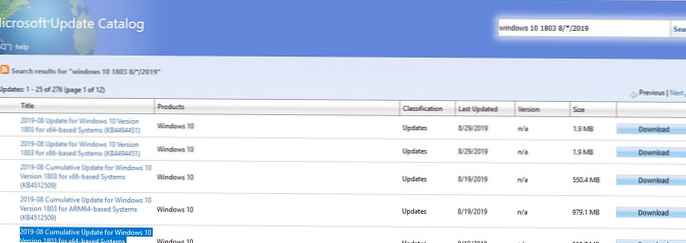

След като успешно се свържете с отдалечен RDP сървър (компютър), трябва да инсталирате най-новите актуализации за сигурност на него чрез услугата за актуализиране на Windows (проверете дали услугата е включена) или ръчно. Изтеглете и инсталирайте най-новите кумулативни актуализации на Windows, както е показано по-горе. Ако грешката „Тази актуализация не се отнася за вашия компютър“ се появява при инсталирането на актуализацията на MSU, вижте статиите на.

За Windows XP / Windows Server 2003, които вече не се поддържат, трябва да инсталирате актуализации за Windows Embedded POSReady 2009. Например https://support.microsoft.com/en-us/help/4056564След като инсталирате актуализациите и рестартирате сървъра, не забравяйте да деактивирате политиката на клиентите (или я задайте на Force Update Clients), или върнете стойността 0 за регистрационния ключ AllowEncryptionOracle. В този случай компютърът ви няма да бъде изложен на риск да се свърже с несигурни хостове с CredSSP и да използва уязвимостта.

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Политики \ Система \ CredSSP \ Параметри / v AllowEncryptionOracle / t REG_DWORD / d 0 / f

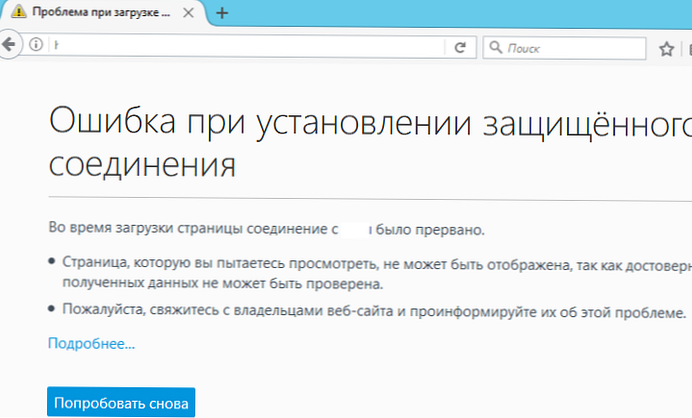

Има друг сценарий, при който актуализациите не са достъпни на вашия компютър. Например, RDP сървърът е актуализиран, но има политика, която блокира RDP връзки от компютри с уязвимата версия на CredSSP (сила Обновено клиенти). В този случай, по време на RDP връзка, вие също ще видите грешката "Това може да се дължи на CredSSP криптиране оракул отстраняване".

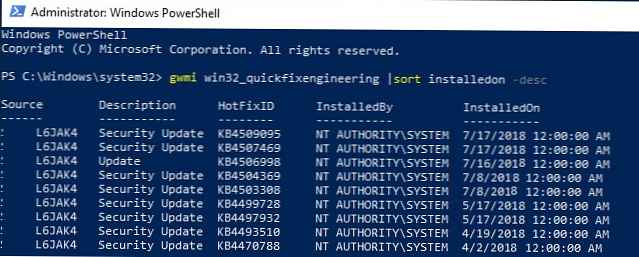

Проверете най-новата дата за инсталиране на актуализации на Windows на вашия компютър с помощта на модула PSWindowsUpdate или чрез командата WMI в конзолата PowerShell:

gwmi win32_quickfixengineering | сортиране на инсталиран -desc

Този пример показва, че последните актуализации за сигурност на Windows са инсталирани на 17 юни 2018 г. Изтеглете и инсталирайте по-нов .msu файл с кумулативна актуализация за вашето издание на Windows (вижте по-горе).