Когато включите компютър в домейн на Active Directory с помощта на GUI на Windows или командата NETDOM.EXE, по подразбиране новосъздаденият обект попада в контейнера (OU) Компютри, който е контейнер по подразбиране за всички новосъздадени обекти от тип "Компютър".

Недостатъкът на този подход е, че не можете да зададете политика на една група домейни на OU Computers и се оказва, че на новите компютри в домейна (потенциално опасни) просто не можете да приложите специални настройки за защита (в допълнение към стандартните за целия домейн).

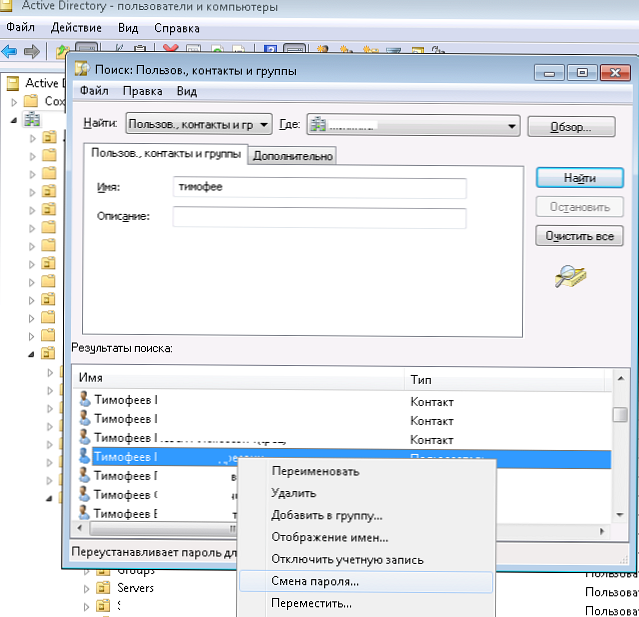

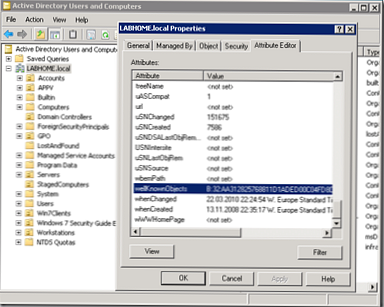

Нека да разберем къде се съхраняват настройките, които определят OU по подразбиране за компютри в домейн. Отворете конзолата за потребители и компютри на Active Directory (как да инсталирате добавката за Active Directory в Windows 7) или конзолата ADSI за редактиране, използвайте контекстното меню, за да отидете в свойствата на домейна и след това отидете в раздела Редактор на атрибути..

Контейнерът AD, в който новите компютри попадат по подразбиране, е определен в атрибута wellKnownObjects.

Но когато се опитате да щракнете двукратно върху този атрибут, се появява прозорец с грешка, заявяващ, че няма регистриран редактор за обработка на този тип атрибут. Предполагам, че този атрибут е просто защитен от ръчни промени. Следователно, за достъп до този параметър, ще използвам прекрасната помощна програма от Марк Русинович - Active Directory Explorer.

Атрибутът wellK knownObjects съдържа нещо подобно:

98 39 240 175 31 194 65 13 142 59 177 6 21 187 91 15, CN = redircomp.exe NTDS квоти, DC = LABHOME, DC = local

244 190 146 164 199 119 72 94 135 142 148 33 213 48 135 219, CN = Microsoft, CN = Данни за програмата, DC = LABHOME, DC = local

9 70 12 8 174 30 74 78 160 246 74 238 125 170 30 90, CN = Данни за програмата, DC = LABHOME, DC = local

34 183 12 103 213 110 78 251 145 233 48 15 202 61 193 170, CN = Външни принципи за сигурност, DC = LABHOME, DC = local

24 226 234 128 104 79 17 210 185 170 0 192 79 121 248 5, CN = Изтрити обекти, DC = LABHOME, DC = local

47 186 193 135 10 222 17 210 151 196 0 192 79 216 213 205, CN = Инфраструктура, DC = LABHOME, DC = local

171 129 83 183 118 136 17 209 173 237 0 192 79 216 213 205, CN = LostAndFound, DC = LABHOME, DC = local

171 29 48 243 118 136 17 209 173 237 0 192 79 216 213 205, CN = Система, DC = LABHOME, DC = local

163 97 178 255 255 210 17 209 170 75 0 192 79 215 216 58, OU = Контролери на домейни, DC = LABHOME, DC = local

170 49 40 37 118 136 17 209 173 237 0 192 79 216 213 205, CN = Компютри, DC = LABHOME, DC = local

169 209 202 21 118 136 17 209 173 237 0 192 79 216 213 205, CN = Потребители, DC = LABHOME, DC = local

След като разбрахме къде се съхранява необходимия ни параметър, нека опитаме да го променим. Както казах, атрибутът wellK knownObjects не може да бъде редактиран с помощта на AD конзолите, което вероятно е най-доброто)). За да модифицира този параметър, Microsoft е разработила специална програма, наречена redircmp.exe, която се съхранява в папката% SystemRoot% \ System32 (в системите на Windows Server 2003/2008).

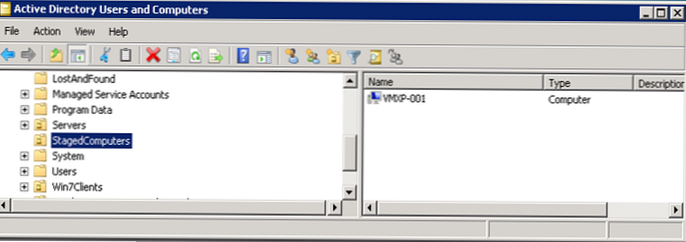

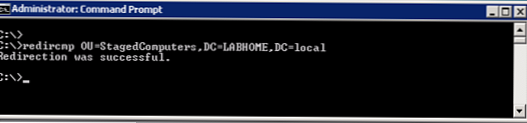

Преди да използваме помощната програма redircmp.exe, ние ще създадем нов организационен отдел, в който впоследствие ще попаднат компютърни обекти. Например, създадох OU StagedComputers. Изпълнете следната команда:

redircmp OU = StagedComputers, DC = LABHOME, DC = local

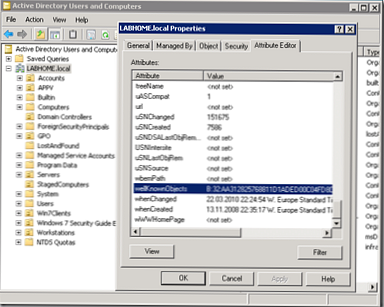

И тогава с помощта на Active Directory Explorer ще разгледаме съдържанието на атрибута wellK knownObjects (както ще видите, той се е променил):

170 49 40 37 118 136 17 209 173 237 0 192 79 216 213 205, OU = Етапни компютри, DC = LABHOME, DC = local

98 39 240 175 31 194 65 13 142 59 177 6 21 187 91 15, CN = NTDS квоти, DC = LABHOME, DC = local

244 190 146 164 199 119 72 94 135 142 148 33 213 48 135 219, CN = Microsoft, CN = Данни за програмата, DC = LABHOME, DC = local

9 70 12 8 174 30 74 78 160 246 74 238 125 170 30 90, CN = Данни за програмата, DC = LABHOME, DC = local

34 183 12 103 213 110 78 251 145 233 48 15 202 61 193 170, CN = Външни принципи за сигурност, DC = LABHOME, DC = local

24 226 234 128 104 79 17 210 185 170 0 192 79 121 248 5, CN = Изтрити обекти, DC = LABHOME, DC = local

47 186 193 135 10 222 17 210 151 196 0 192 79 216 213 205, CN = Инфраструктура, DC = LABHOME, DC = local

171 129 83 183 118 136 17 209 173 237 0 192 79 216 213 205, CN = LostAndFound, DC = LABHOME, DC = local

171 29 48 243 118 136 17 209 173 237 0 192 79 216 213 205, CN = Система, DC = LABHOME, DC = local

163 97 178 255 255 210 17 209 170 75 0 192 79 215 216 58, OU = Контролери на домейни, DC = LABHOME, DC = local

169 209 202 21 118 136 17 209 173 237 0 192 79 216 213 205, CN = Потребители, DC = LABHOME, DC = local

И накрая, с цел тестване, се опитах да включа Windows XP (VMXP-001 компютърно име) в домейна LABHOME, наистина нов обект от тип Computer се появи в контейнера StagedComputers.