WannaCry е вирус за откупуване, който е заразил много компютри по света в резултат на атака, стартирана на 12 май 2017 г. Много известни компании и обикновени потребители са пострадали от действията на вируса за изкупване от Wanna Decryptor.

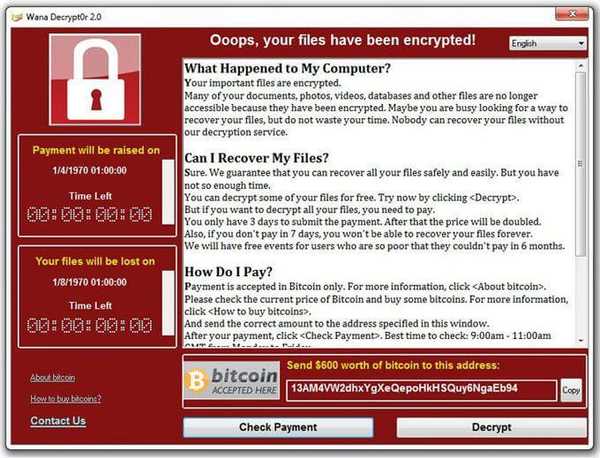

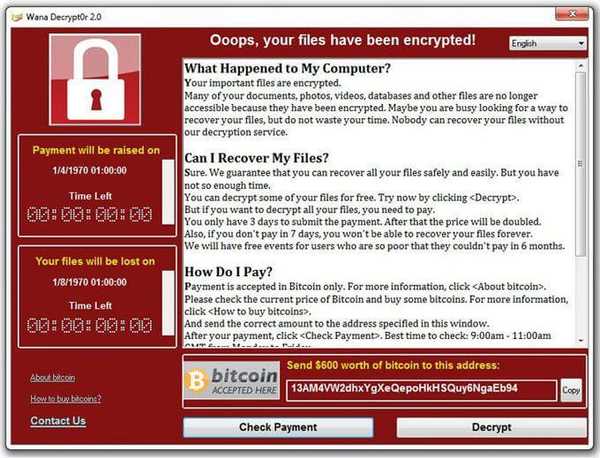

Вирусът за рансъмуер е известен със следните имена: WannaCry (Искам да плача - „Искам да плача“), Wanna Decrypt0r, WCry, Wanna Crypt, Wana Decrypt0r). В резултат на действията на вируса много файлове на компютъра са криптирани, включително системните файлове. След като файловете са шифровани, потребителят ще види екран за пръскане, на който е информиран, че файловете на компютъра са криптирани и трябва да плащат пари за декриптиране на данните.

Съдържание:- Как се разпространява WannaCry?

- Как да се защитим срещу Wanna Cry

- Начини за избягване на Wanna Decrypt0r инфекции

- Изводи на статията

Периодът за прехвърляне на пари на хакери е ограничен, ако не са изпълнени условията на откъм софтуер, всички криптирани данни ще бъдат изтрити от компютъра.

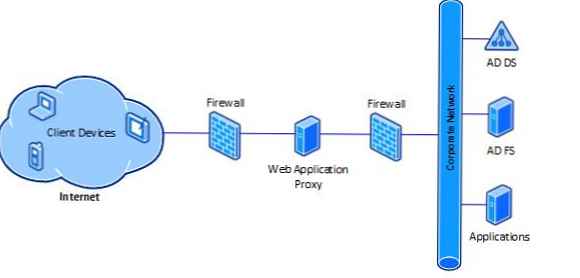

За разлика от поведението на обикновените ransomware вируси, от потребителя не се изискват действия за заразяване на Windows. WCry влиза в компютъра по различни начини: локално, като обикновен вирус (като прикачен файл в електронна поща, заедно с друга програма и т.н.) или се разпространява независимо през мрежата.

Освен анализатори в антивирусни лаборатории, отделните ентусиасти се включиха в борбата с опасния зловреден софтуер..

Благодарение на британския изследовател MalwareTech беше възможно временно да се спре разпространението на епидемията. Той успя да регистрира домейна iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com навреме (името на домейна беше защитено в злонамерения код), което спря разпространението на вируса Wana Decrypt0r.

Тайландският програмист Changwit Keokashi създаде програмата за блокиране на вируси Wanna Cry, която може да бъде изтеглена от GitHab на тази връзка.

Специалистът по Quarkslab Адриен Гинет открива метод за дешифриране на файлове, който работи само в Windows XP.

Появиха се нови модифицирани версии на зловредния софтуер, създадени от други хакери, които решиха да се възползват от настоящата ситуация. Появи се симулатор на вируса на Adylkuzz, който е много по-труден за откриване. Adylkuzz Malware използва същата уязвимост на добив на Windows (печелете пари, използвайки ресурси на друг компютър).

Как се разпространява WannaCry?

В операционната система Windows имаше уязвимост в протокола SMB, който веднъж беше открит от Агенцията за национална сигурност на САЩ (NSA). НСА използва пропастта, открита за собствени цели. Microsoft не беше запознат с този проблем със сигурността в операционната система Windows..

Хакерската група The Shadow Brokers успя да открадне от експлоатациите на NSA EternalBlue и DoublePulsar, които бяха публикувани в публичното пространство. Въз основа на откраднатите подвизи, атакуващ създаде програма, която използва тази уязвимост в операционната система.

Вирусът сканира компютрите в Интернет за отворен порт 445, който се използва за сътрудничество с файлове. След навлизане в компютъра, програмата Wanna Decryptor криптира файлове, заменяйки разширенията на файла с „.wncry“. Шифроването се извършва с помощта на комбинация от AES-128 и RSA алгоритми; в момента дешифрирането на файлове е трудно.

Тогава на екрана на монитора се появява съобщение, изискващо откуп на езика на операционната система (общо се поддържат 28 езика, включително руски).

За отключване нападателите изискват определена сума в биткойни, еквивалентна на 300-600 долара. Ако средствата не бъдат изплатени в рамките на 3 дни, сумата за обратно изкупуване се удвоява и след 7 дни всички криптирани данни ще бъдат изтрити от компютъра. Злобната програма изпълнява команди от сървъри чрез анонимна мрежа Tor.

След като научи за този брой, на 14 март 2017 г. Microsoft пусна кръпката MS17-010, която затваря дупка за сигурност, експлоатирана от хакери..

Как да се защитим срещу Wanna Cry

Защитата от вируси WannaCry съществува, за това потребителят трябва да извърши някои действия.

Затворете порта 445 на компютъра.Вирусът Wanna Crypt използва отворения порт 445. За да се разпространи, първото нещо, което трябва да направите: проверете дали този порт е затворен или не. Най-лесният начин да направите това е чрез онлайн услуга, например тук.

Въведете номера на порта (445) в квадратчето. Вижте резултата от проверката (портът е затворен или отворен).

Ако портът на компютъра е отворен, стартирайте командния ред като администратор. В прозореца на командния ред въведете следната команда:

sc stop lanmanserver

След това натиснете клавиша Enter.

За Windows 10 въведете командата:

sc config lanmanserver start = забранено

За други версии на Windows въведете командата:

sc config lanmanserver start = забранено

След това натиснете "Enter" и рестартирайте компютъра.

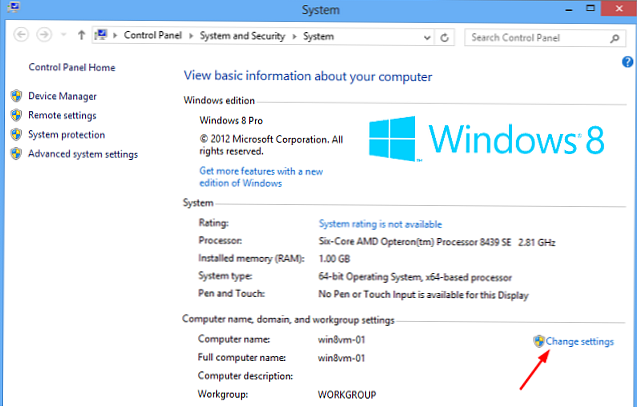

Инсталирайте актуализацията на Windows, защитавайки срещу WannaCry.Ако инсталирането на автоматична актуализация за операционната система Windows е активирано на компютъра, това означава, че актуализацията на сигурността е инсталирана на компютъра навреме. Ако автоматичното актуализиране на компютъра е деактивирано, изтеглете и инсталирайте сами лепенката MS17-010, което ще попречи на вируса да влезе в компютъра.

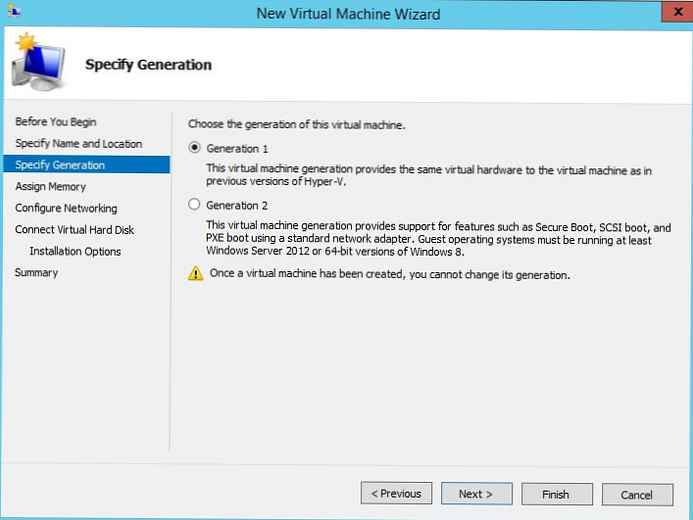

Отидете на официалния уебсайт на Microsoft. Изтеглете кръпка MS17-010 на версията на Windows, инсталирана на компютъра, която съответства на дълбочината на бита. Поради тежестта на проблема, той пусна патчи за операционни системи: Windows XP, Windows Vista, Windows Serwer 2003, Windows 8, чиято поддръжка беше прекратена наведнъж..

След като инсталирате актуализацията на защитата, рестартирайте компютъра. Инсталирайте всички най-нови актуализации за сигурност..

Проверете компютъра си с антивирус.Повечето антивируси откриват вируса Wanna Ransomware своевременно. Windows Defender (Windows Defender) също така защитава надеждно компютъра ви от износ на софтуер. Моля, обърнете внимание, че ако случайно стартирате кодиращия апарат, пластирът няма да спаси компютъра ви от инфекция. За да премахнете вирус от компютър, е необходима антивирусна проверка.

Маршрутизаторите по подразбиране не позволяват на вируса да използва порт 445 на домашния компютър. Заразяването е възможно в локалната мрежа на доставчика.

Начини за избягване на Wanna Decrypt0r инфекции

Не деактивирайте актуализацията на операционната система Windows.Повечето от засегнатите компютри са имали пиратски версии на Windows, на които автоматично актуализиране е било деактивирано поради опасения от рали регистрация на операционната система. По-голямата част от актуализациите на Windows са актуализации за сигурност, които закриват откритите уязвимости в операционната система..

Архивирайте системата и важните си файлове.С помощта на системен инструмент или специализирана програма редовно архивирайте Windows и важни данни на вашия компютър. Съхранявайте резервни копия на външен твърд диск, който не е свързан трайно към компютър или в облачно съхранение.

Може да се интересувате също от:- Acronis True Image WD Edition (безплатно)

- AOMEI Backupper - архивиране и възстановяване на данни

- Ashampoo Backup Pro 11 за архивиране

В случай на проблеми, можете да възстановите системните и потребителските файлове.

Използвайте надежден антивирус.Платените антивируси като правило имат по-голям брой компоненти за защита на вашия компютър. Много водещи производители имат безплатни антивирусни версии (Avast Free Antivirus, Kaspersky Free и др.), Които могат да се използват за защита на вашия компютър от зловреден софтуер..

Не отваряйте подозрителни имейл съобщения.Често имейлите крият опасност (злонамерени връзки, заразени файлове и архиви и т.н.), така че вземете разумни предпазни мерки при работа с електронна поща.

Изводи на статията

Изкупуващият вирус WannaCry заразява компютрите с уязвимост на Windows. За да се избегне инфекция, е необходимо да се инсталира кръпка MS17-010 в операционната система.

Свързани публикации:- Най-добрите безплатни антивируси

- Инструмент за премахване на нежелана програма за премахване на нежелани програми

- 10 съвета за използване на антивирус

- Dr.Web CureIt! - безплатна лечебна полезност

- 10 онлайн услуги за генериране на пароли