В тази статия за преглед ще се опитам да анализирам типичните причини, поради които груповата политика може да не се прилага към организационна единица (ОУ) или към конкретен компютър / потребител. Мисля, че тази статия ще бъде полезна както за начинаещи, така и за професионалисти в AD Group Policy, за да разберат как работят и архитектурата на GPO. На първо място, в статията ще говоря за възможните проблеми при прилагането на GPO, свързани с настройките на самите политики на ниво домейн, а не за проблема с използването на GPO на клиенти. Почти всички настройки, описани в статията, се изпълняват в конзолата на редактора на домейни за групова политика - конзола за управление на групови политики (GPMC.msc).

Съдържание:

- Обхват на GPO

- GPO филтър за сигурност

- WMI GPO филтри

- Състояние на груповата политика

- GPO делегация

- Наследяване на групови политики

- Прилагане на обхвата и груповата политика (LSDOU)

- Включена е GPO връзка

- Заключване на груповата политика

- Клиентска GPO диагностика

Обхват на GPO

Ако някои настройки на политиката не се прилагат към клиента, проверете обхвата на груповата политика. Ако задавате параметър в раздел Компютърна конфигурация (Компютърна конфигурация), тогава вашата групова политика трябва да бъде обвързана с ОУ с компютри. Съответно, ако конфигурируемият параметър се отнася до Потребителска конфигурация (Потребителска конфигурация).

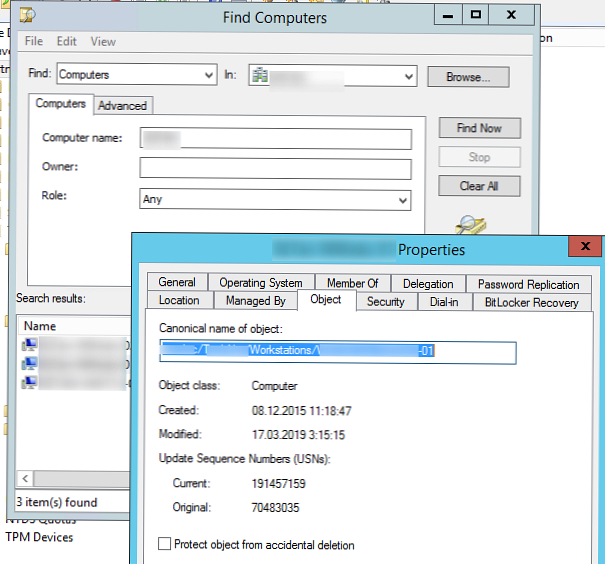

Уверете се също, че обектът, към който се опитвате да приложите правилото, е в правилното OU с компютри или потребители. Можете да използвате търсенето по домейн. OU, в който се намира обектът, се намира в раздела Object в конзолата ADUC.

Тоест целта трябва да бъде разположена в ОУ, на която е зададена политиката (или в вложен контейнер).

GPO филтър за сигурност

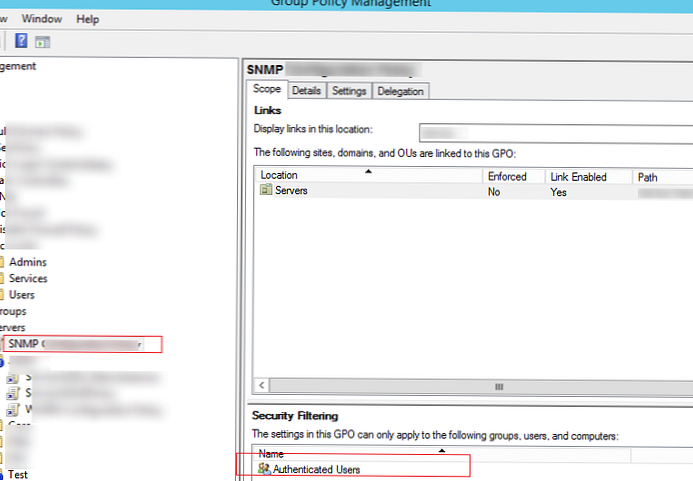

Проверете стойността на филтъра за сигурност на правилата (Филтриране на сигурността). По подразбиране всички нови GPO в домейна имат разрешения за „Удостоверени потребители". Тази група включва всички потребители и компютри с домейни. Това означава, че тази политика ще се прилага за всички потребители и персонални компютри, които попадат в нейния обхват..

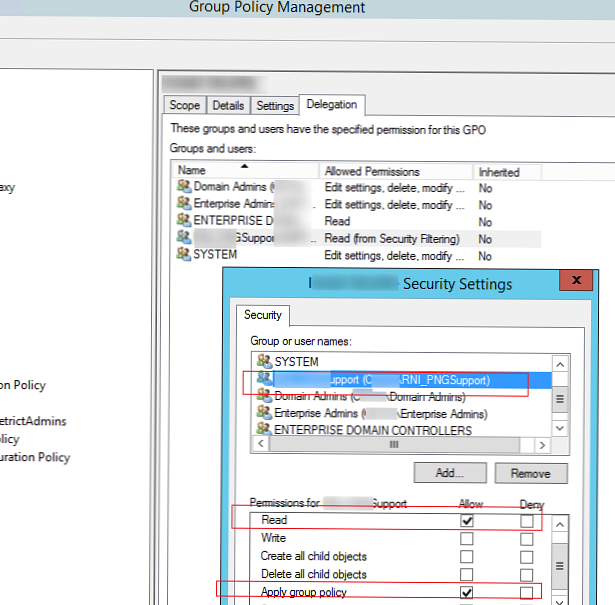

Ако решите да промените този филтър за защита, така че политиката да се прилага само за членове на определена група за сигурност на домейна (или конкретни потребители / компютри), като изтриете групата за удостоверени потребители, уверете се, че целевият обект (потребител или компютър) е добавен към тази AD група. Също така проверете дали за групата, която сте добавили към Филтриране на сигурността в раздела GPO -> Делегиране -> Разширени, списъкът с разрешения съдържа права Прочетете и Прилагане на групова политика с власт Нанесете.

Ако използвате нестандартни филтри за сигурност на правилата, проверете дали няма изрична забрана за използване на GPO за целеви групи (Отказ).

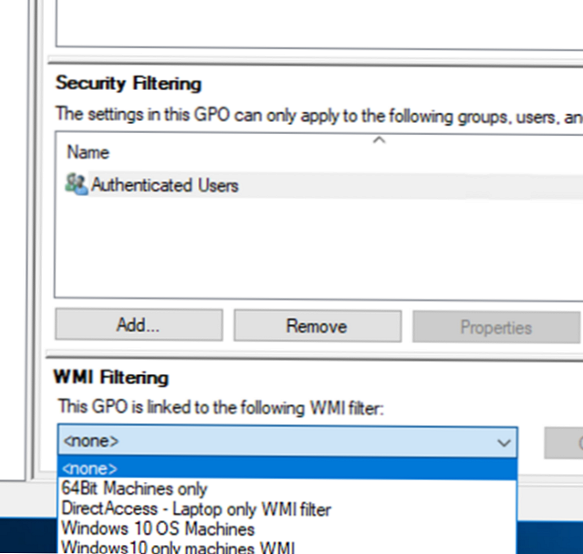

WMI GPO филтри

В груповите правила можете да използвате специални WMI филтри. Това ви позволява да прилагате политиката към компютри въз основа на някаква WMI заявка. Например, можем да създадем WMI GPO филтър, който да прилага политиката само към компютри със специфична версия на Windows, към компютър в конкретна IP подмрежа, само към лаптопи и т.н..

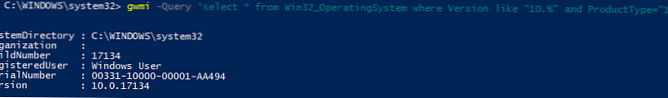

Когато използвате филтри за групови правила на WMI, трябва да проверите правилността на заявката за WMI, която избира само онези системи, от които се нуждаете, и вашите целеви компютри не са изключени. Можете да тествате WMI филтъра на компютрите през PowerShell

gwmi -Query 'изберете * от Win32_OperatingSystem, където версия като "10.%" и ProductType = "1"'

Ако заявката върне някакви данни, WMI филтърът ще бъде приложен към този компютър.

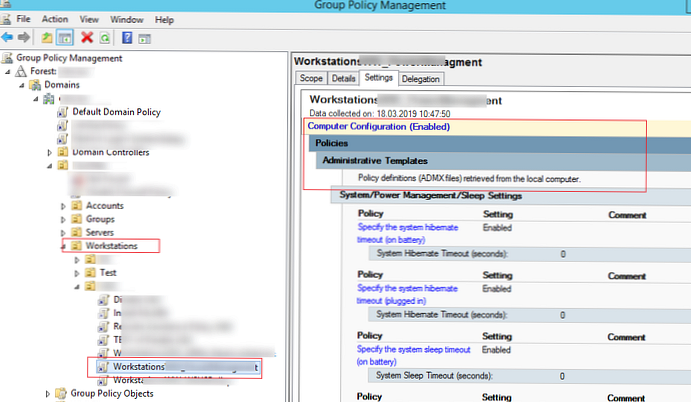

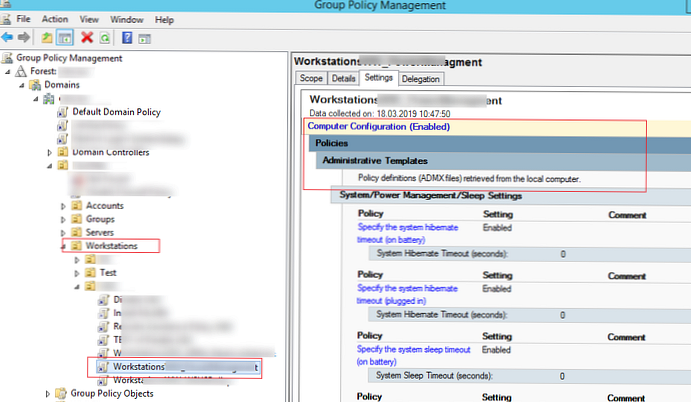

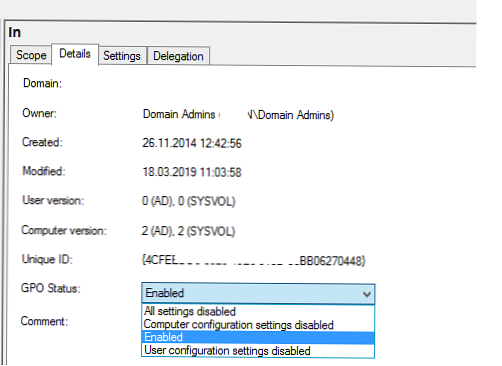

Състояние на груповата политика

Проверете състоянието на груповата политика, като отидете на раздела GPMC.msc в свойствата на раздела с политики детайли. Обърнете внимание на стойността в полето GPO статус.

Както можете да видите, са налични 4 опции:

- Всички настройки са деактивирани - всички настройки на правилата са деактивирани (не е приложимо);

- Настройките за конфигурация на компютъра са деактивирани - настройките от GPO настройките на компютъра не се прилагат;

- Настройките на потребителската конфигурация са деактивирани - настройките за персонализирани правила не се прилагат;

- Enabled - всички настройки на правилата се прилагат за AD цели (стойност по подразбиране).

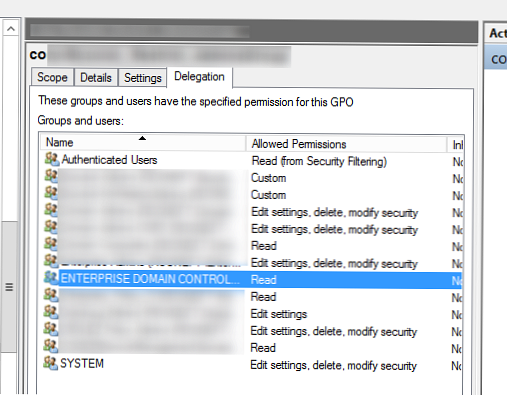

GPO делегация

В раздела за политика делегация Посочени са разрешенията, които са конфигурирани за тази групова политика. Тук можете да видите кои групи имат право да променят настройките на GPO, както и да активират или деактивират прилагането на правилата. Можете да предоставите права за управление на GPO от тази конзола или като използвате съветника за делегиране в ADUC. В допълнение, наличието на низ за достъп за Enterprise Domain Controllers определя способността за повторение на тази политика между контролерите на домейни Active Directory (това трябва да се има предвид, ако има проблеми с репликацията на политиката между DC). Обърнете внимание, че правата в раздела Делегиране съответстват на права на NTFS, присвоени на директорията с политики в папката SYSVOL

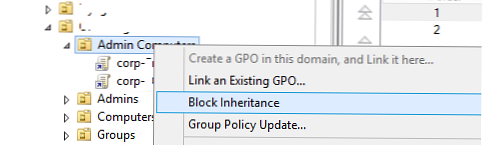

Наследяване на групови политики

Наследяването е една от основните концепции на груповите политики. Политиките от най-високо ниво се прилагат по подразбиране за всички вложени обекти в йерархията на домейна. Въпреки това, администратор може да блокира прилагането на всички наследени политики към конкретен OU. За да направите това, в конзолата GPMC щракнете върху RMB на OU и изберете елемента от менюто Блочно наследяване.

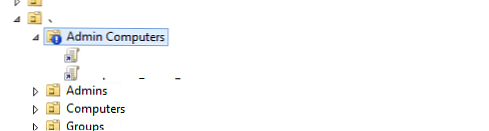

Организационните звена с наследство на полица с увреждания се появяват в конзолата със син възклицателен знак.

Ако политиката не е приложена към клиента, проверете дали е в ОУ с наследство деактивирано.

Имайте предвид, че правилата за домейни, за които свойствата са „насилствено“, Прилагайте дори и за OU с наследство с увреждания (наследени правила, които се отнасят за контейнера, са достъпни в раздела Наследяване на групови политики).

Прилагане на обхвата и груповата политика (LSDOU)

За да запомните характеристиките на приложението на групови политики в домейна, трябва да запомните абревиатурата LSDOU. Това съкращение ви позволява да запомните реда на прилагане на GPO:

- Местни компютърни политики (местен) конфигурирани чрез gpedit.msc (ако са конфигурирани неправилно, можете да ги нулирате);

- Правила за групово ниво на сайта (място);

- Групови правила на ниво домейн (домейн);

- Групова политика на организационните звена (Организационна единица).

Последните политици имат най-висок приоритет. Т.е. ако сте активирали определен параметър на Windows на ниво политика на домейна, но в целевия OU, този параметър е деактивиран от друга политика - това означава, че желаният параметър ще бъде деактивиран на клиента (най-близката политика до обекта в AD йерархията ще спечели).

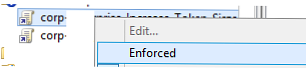

Когато използвате параметъра принудителен GPO печели, политиката е по-висока в йерархията на домейна (например, когато Forced е активиран в Политиката за домейни по подразбиране, той печели срещу всички други GPO).

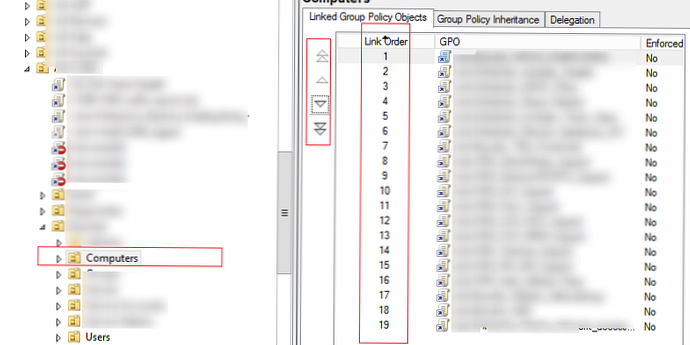

В допълнение, администраторът може да промени реда на политиките за обработка (Поръчка за връзка) в GPMC. За целта изберете OU и отидете на раздела Свързани обекти на груповата политика. Списъкът съдържа списък на ГПО, които се прилагат към този ОУ с приоритет. Политиките се обработват в обратен ред (отдолу нагоре). Това означава политика с Поръчка за връзка 1 ще бъде изпълнен последен. Можете да промените приоритета на GPO, като използвате стрелките в лявата колона, като го преместите по-високо или по-долу в списъка.

Включена е GPO връзка

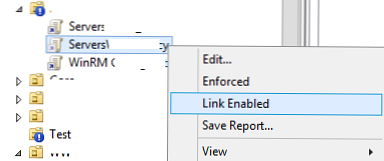

За всеки GPO, който е свързан с организационен контейнер на AD, можете да активирате или деактивирате комуникацията (прилагайки политика). За целта активирайте или деактивирайте опцията Комуникацията е активирана (Връзката е активирана) в менюто на правилата. Ако връзката за политика е деактивирана, иконата й става бледа. Когато връзката е прекъсната, политиката престава да се прилага за клиенти, но препратката към GPO не се премахва от йерархията. Можете да активирате тази връзка по всяко време..

Заключване на груповата политика

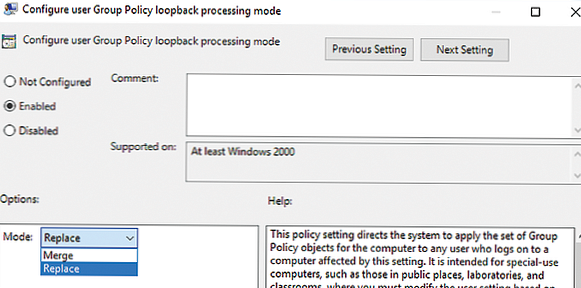

Когато е активирана Режим на групово блокиране на политиката (Режим на обратна обработка) можете да приложите към компютъра настройките, които се съдържат в секцията за GPO, с настройките на потребителите. Например, ако приложите политика към OU с компютри, в които са конфигурирани настройките в секцията User Configurations, тези правила няма да се прилагат към потребителя без използване на затваряне. Режимът на обратна обработка е активиран при Конфигурация на компютъра -> Административни шаблони -> Система -> Групова политика -> Конфигурирайте режима на групови правила за връщане към обратна връзка.

Тази политика има две възможни значения:

- Режим на обединяване - Обединяване на GPO, базирани на местоположението на потребителя, и след това GPO, свързани към компютъра. В случай на конфликт между политиките на OU на потребителя и OU на компютъра, политиката в компютъра ще има по-голям приоритет.В този режим политиката се изпълнява два пъти, това трябва да се помни при използване; скриптове за влизане.

- Режим замяна (замяна) - за потребителя се прилагат само политики, присвоени на ОУ, които съдържат компютъра, в който потребителят е влезъл в системата.

Клиентска GPO диагностика

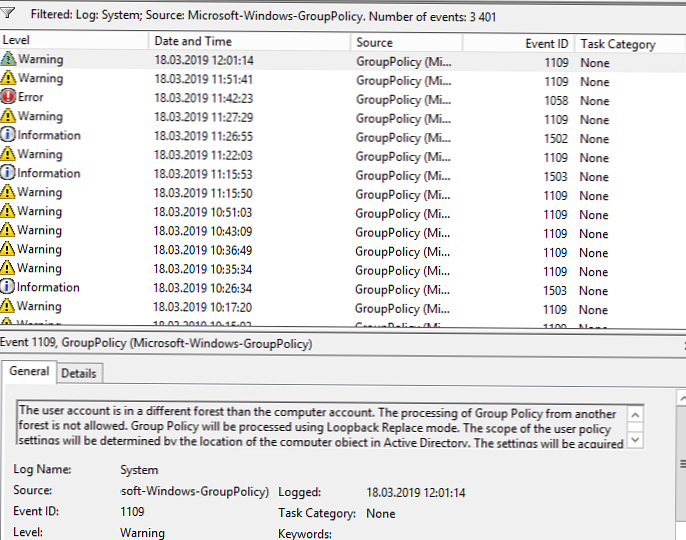

Можете да диагностицирате прилагането на политики за групови клиенти, като използвате помощните програми на gpresult, rsop.msc и Windows. Когато използвате Event Viewer, трябва да използвате филтъра по източник GroupPolicy (Microsoft-Windows-GroupPolicy), както и в Журнали за приложения и услуги -> Microsoft -> Windows -> Групова политика -> Оперативни.

Можете също да прочетете статии, описващи принципите на диагностициране, когато твърде дълго време прилагате политики към клиенти.

В заключение искам да кажа, че трябва да поддържате структурата на груповите политики възможно най-опростена и да не създавате излишни политики излишно. Използвайте единна схема за именуване на политиката, името на GPO трябва да даде недвусмислено разбиране защо е необходимо.