Вграденият клиент на Windows RDP (mstsc.exe) ви позволява да запишете потребителското име и паролата, използвани за свързване с компютъра. Благодарение на този потребител не е необходимо да въвежда парола всеки път, за да се свърже с отдалечен RDP компютър / сървър. В тази статия ще разгледаме как да конфигурирате възможността да запазвате идентификационни данни за RDP връзка в Windows 10 / Windows Server 2012 R2 / 2016 и какво да направите, ако въпреки всички настройки, потребителите нямат пароли за RDP връзки (парола се изисква всеки път)

Съдържание:

- Настройки за запазване на парола за RDP връзка

- Какво да направите, ако паролата за RDP връзка не е запазена в Windows?

Настройки за запазване на парола за RDP връзка

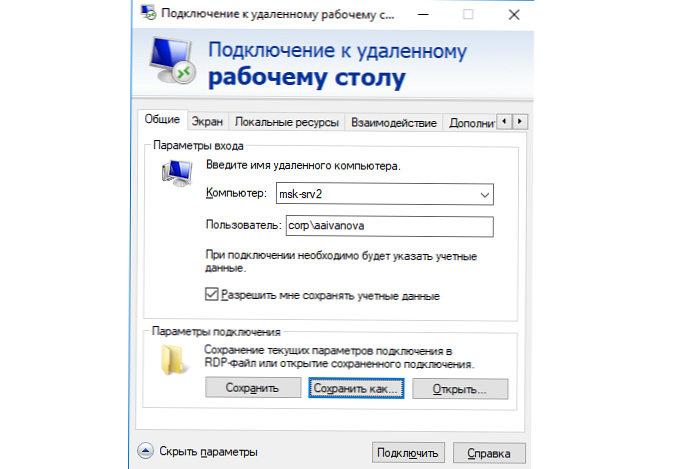

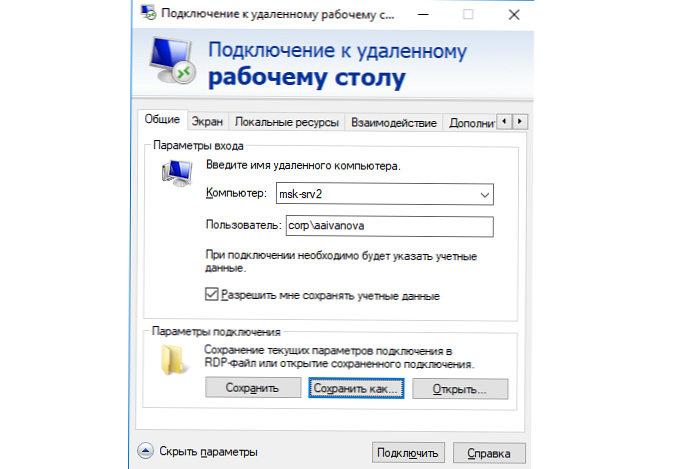

По подразбиране Windows позволява на потребителите да запазват пароли за RDP връзки. За да направите това, в прозореца на клиент RDP (mstsc) потребителят трябва да въведе името на отдалечения компютър RDP, акаунта и да отметне „PПозволете ми да запазя идентификационни данни”(Разрешете ми да запазя идентификационни данни). След като потребителят натисне бутона „Свързване“, RDP сървърът иска паролата и компютърът я запазва в Windows Credential Manager (не във файла .RDP).

В резултат на това следващия път, когато се свържете с отдалечен RDP сървър, използвайки същия потребител, паролата се взема автоматично от Credential Manager и се използва за удостоверяване на RDP.

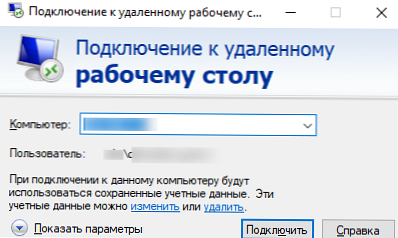

Както можете да видите, ако има запазена парола за този компютър, в прозореца на RDP клиента е посочено следното:

Когато сте свързани с този компютър, ще бъдат използвани запаметените идентификационни данни. Тези идентификационни данни могат да бъдат променени или изтрити..

Ако се свържете от компютър, включен в домейн, към компютър / сървър, разположен в друг домейн или работна група, по подразбиране Windows не позволява на потребителя да използва запаметената парола за RDP връзка. Въпреки факта, че паролата за връзката се запазва в Credentials Manager, системата не позволява да се използва, всеки път изисква от потребителя да въведе паролата. Освен това Windows не позволява използването на запазена парола за RDP, ако се свързвате не под домейн, а под локален акаунт.

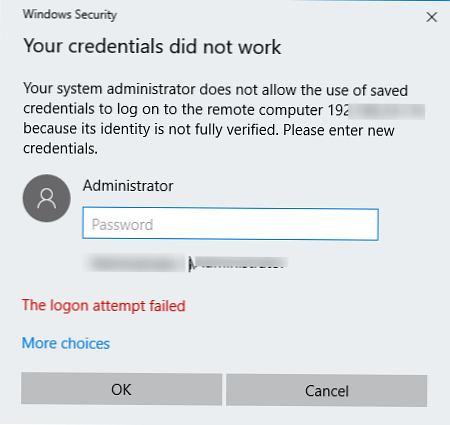

При опит за RDP връзка със запазена парола в тази ситуация се появява прозорец за грешка:

Вашите пълномощия не работиха

Вашият системен администратор не позволява използването на запазени идентификационни данни за влизане в отдалечения компютър CompName, тъй като неговата идентичност не е напълно потвърдена. Моля, въведете нови идентификационни данни.

Или (в руското издание на Windows 10):

Невалидни идентификационни данниСистемният администратор забрани използването на запазени идентификационни данни за влизане на отдалечения компютър CompName, тъй като неговата автентификация не е напълно потвърдена. Въведете нови идентификационни данни.

Windows счита тази връзка за опасна, защото няма доверие между този компютър и отдалечения компютър / сървър в друг домейн (или работна група).

Можете да промените тези настройки на компютъра, от който е направена RDP връзката:

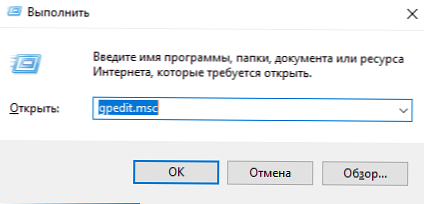

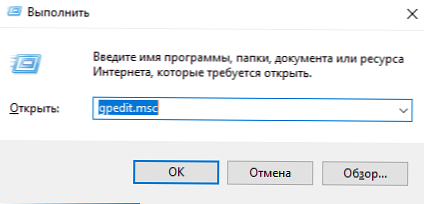

- Отворете локалния GPO редактор, като натиснете Win + R -> gpedit.msc ;

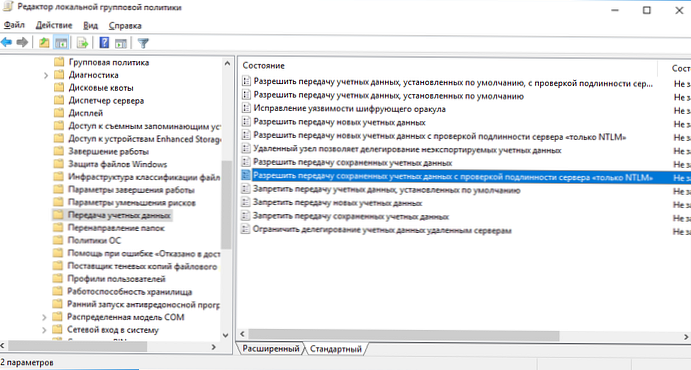

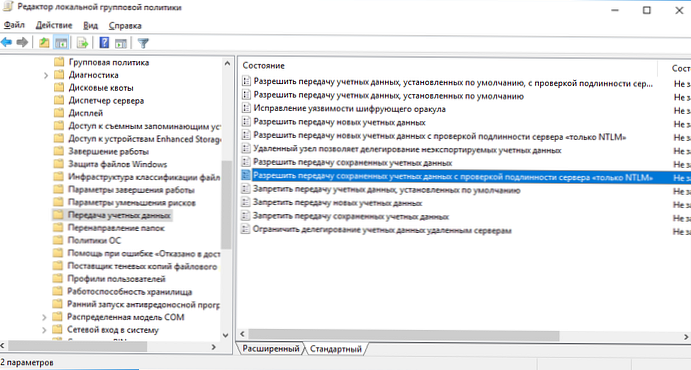

- В редактора на GPO отидете на Конфигурация на компютъра -> Административни шаблони -> Система -> Делегиране на удостоверения (Конфигурация на компютъра -> Административни шаблони -> Система -> Прехвърляне на авторитет). Намерете политика с името Разрешаване на делегиране на запазени идентификационни данни с удостоверяване само за NTLM сървър (Разрешаване на делегиране на запазени идентификационни данни само с удостоверяване на NTLM сървър);

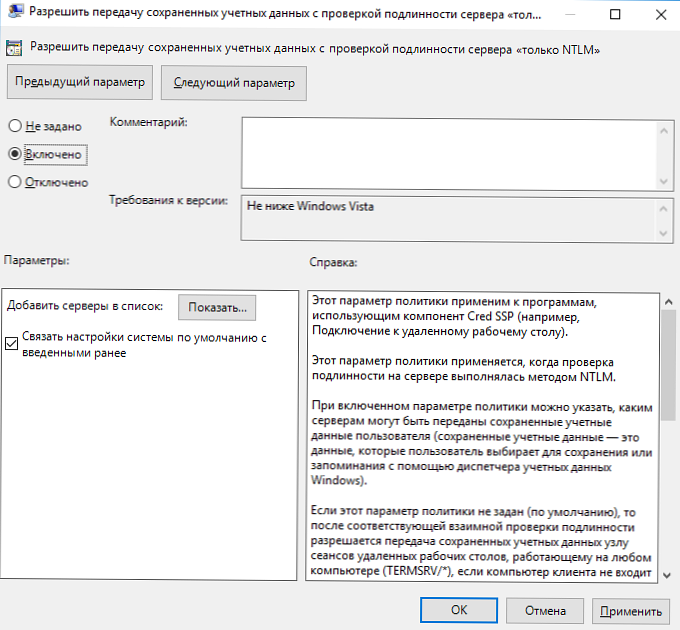

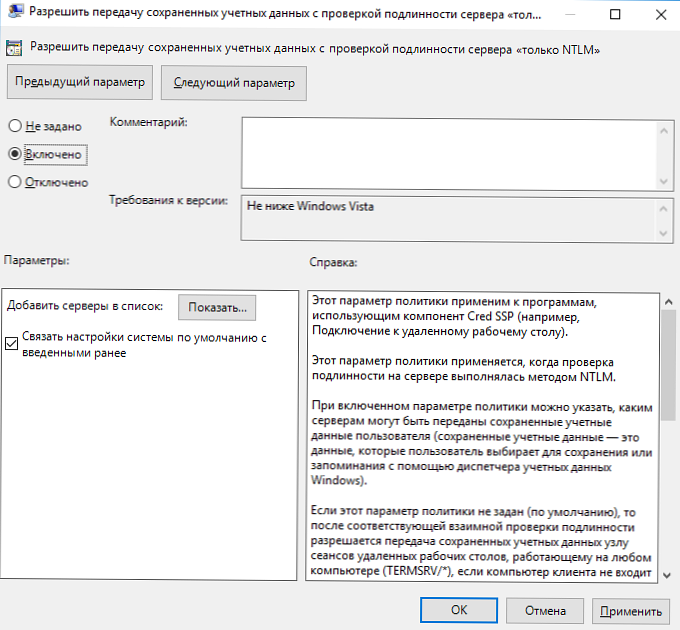

- Кликнете два пъти върху правилото. Активирайте правилото (Enable) и кликнете върху бутона Show (Покажи);

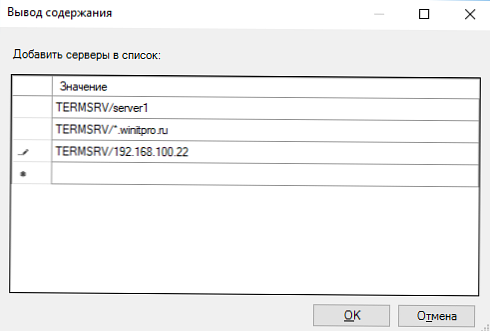

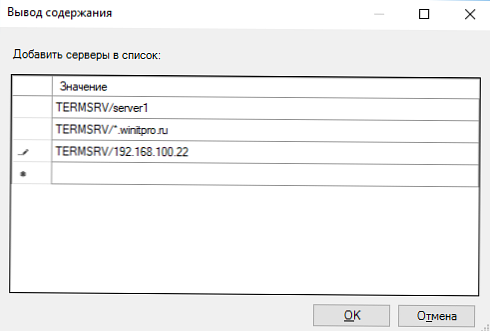

- В прозореца, който се отваря, ще трябва да посочите списък на отдалечени компютри (сървъри), за които ще бъде разрешено използването на запазени пароли за RDP връзки. Списъкът на отдалечените компютри трябва да бъде посочен в следните формати:

- TERMSRV / server1 - позволяват използването на запазени пароли за RDP връзки към един конкретен компютър / сървър;

- TERMSRV / *. Winitpro.ru - позволява RDP връзка с всички компютри в домейна winitpro.ru;

- TERMSRV / * - позволява използването на запазена парола за свързване към всякакви компютри.

забележка. TERMSRV трябва да бъде написан с главни букви и името на компютъра трябва напълно да съвпада с това, което сте посочили в полето за връзка с RDP клиент.

забележка. TERMSRV трябва да бъде написан с главни букви и името на компютъра трябва напълно да съвпада с това, което сте посочили в полето за връзка с RDP клиент. - Запазете промените и актуализирайте груповите правила с командата

gpupdate / force

Сега, когато осъществява RDP връзка, клиентът mstsc ще може да използва запазената парола.

Използвайки локалния редактор на групови правила, можете да отмените правилото само на локалния компютър. В случай, че искате тази политика да позволи използването на запазени пароли за RDP връзки за работа на много компютри с домейни, използвайте политики за домейни, които са конфигурирани с помощта на конзолата gpmc.msc.

Ако потребителят все още бъде подканен да въведе парола по време на RDP връзка, опитайте да активирате и конфигурирате правилата „Разрешаване на прехвърляне на съхранени идентификационни данни”(Разрешаване на делегиране на запазени идентификационни данни). Също така проверете дали „Предотвратяване на прехвърляне на съхранени идентификационни данни”(Отказ на делегацията запази пълномощията), защото забранителните политики имат приоритет.Какво да направите, ако паролата за RDP връзка не е запазена в Windows?

Ако сте конфигурирали Windows съгласно инструкциите по-горе, но клиентът все още трябва да въвежда парола всеки път, когато отново свързвате RDP, проверете следното:

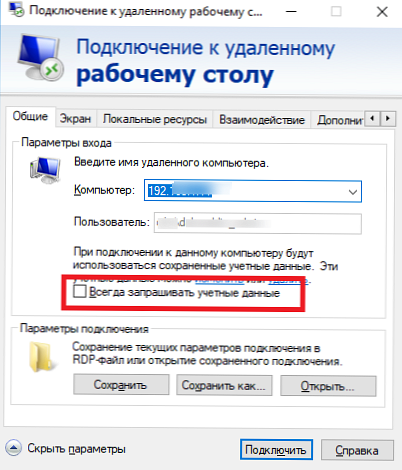

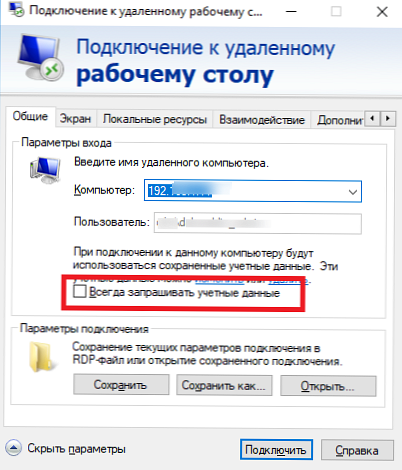

- В прозореца за връзка с RDP щракнете върху бутона „Покажи параметри“ и се уверете, че „Винаги изисквайте идентификационни данни”(Винаги питай за пълномощия) не е избрано;

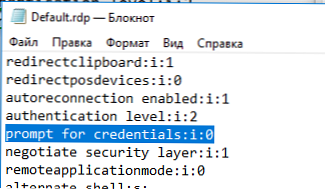

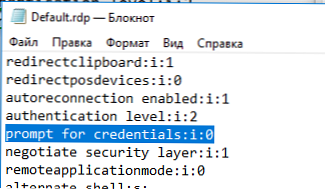

- Ако използвате запазен RDP файл за свързване, проверете дали параметърът "подкана за идентификационни данни" е 0 (

подкана за пълномощията: i: 0);

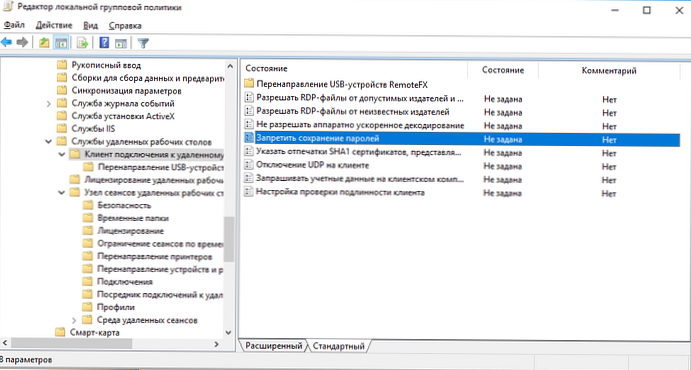

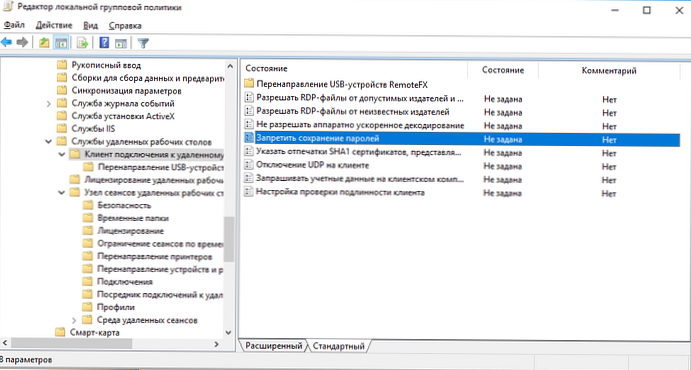

- Отворете редактора на GPO gpedit.msc, отидете на секцията Конфигурация на компютъра -> Компоненти на Windows -> Услуги за отдалечен работен плот -> Клиент за връзка с отдалечен работен плот (Конфигурация на компютъра -> Административни шаблони -> Компоненти на Windows -> Услуги за отдалечен работен плот -> Клиент за връзка с отдалечен работен плот). Параметър “Отказ за запазване на парола”(Не позволявайте да се запазват паролите) не трябва да се задават или деактивират. Уверете се също, че тя е деактивирана в получената политика на вашия компютър (html отчет с приложените настройки на политиката на домейна може да се генерира с помощта на gpresult);

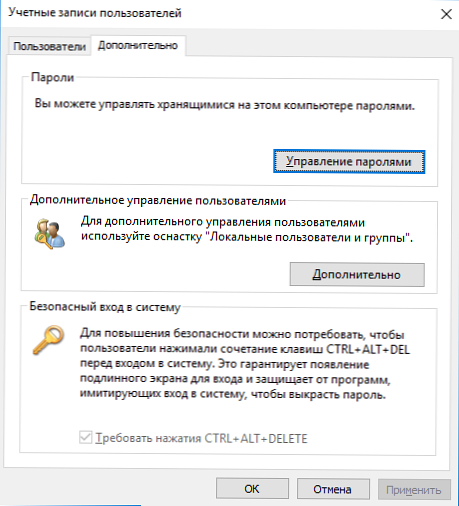

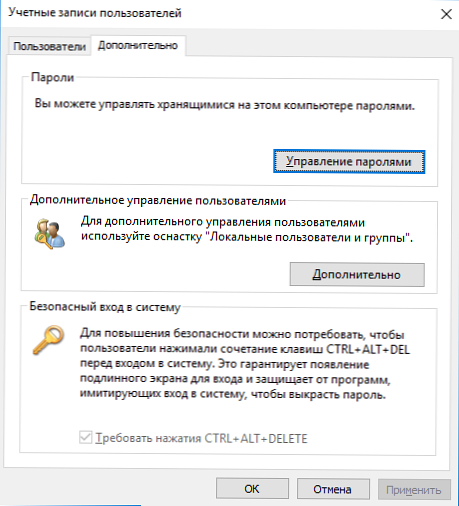

- Изтрийте всички запазени пароли в мениджъра на пароли на Windows (Мениджър на поверителни данни). циферблат

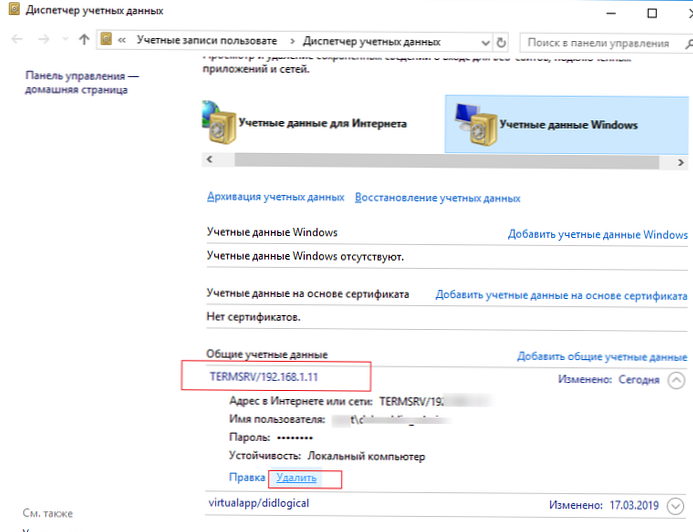

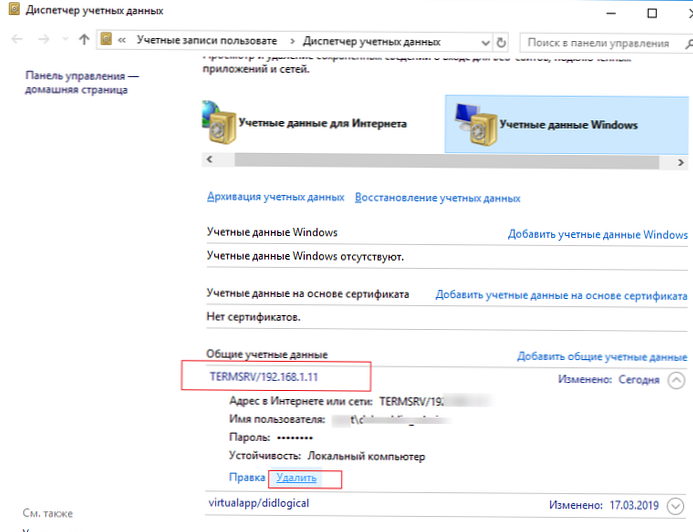

контролирайте userpasswords2и в прозореца „Потребителски акаунти“ отидете на раздела „Разширени“ и кликнете върху бутона „Управление на паролата“; В прозореца, който се отваря, изберете „Удостоверения на Windows“. Намерете и изтрийте всички запазени пароли за RDP (започвайки с TERMSRV / ...).

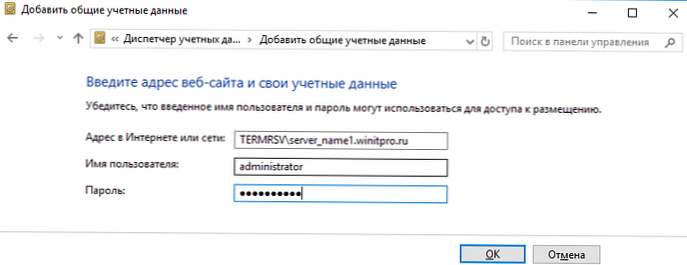

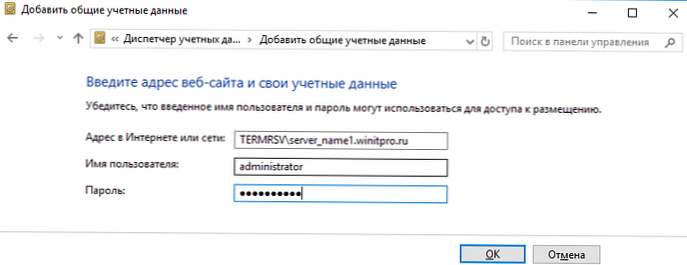

В прозореца, който се отваря, изберете „Удостоверения на Windows“. Намерете и изтрийте всички запазени пароли за RDP (започвайки с TERMSRV / ...).  От този прозорец можете сами да добавите идентификационни данни за RDP връзки. Моля, обърнете внимание, че името на отдалечения RDP сървър (компютър) трябва да бъде посочено във формат TERMSRV \ server_name1. Когато изчиствате историята на RDP връзките на компютъра, не забравяйте да изтриете запаметените пароли.

От този прозорец можете сами да добавите идентификационни данни за RDP връзки. Моля, обърнете внимание, че името на отдалечения RDP сървър (компютър) трябва да бъде посочено във формат TERMSRV \ server_name1. Когато изчиствате историята на RDP връзките на компютъра, не забравяйте да изтриете запаметените пароли.

- Влизането със запазената парола също няма да работи, ако отдалеченият RDP сървър не е актуализиран дълго време и при свързване към него се появява грешка CredSSP криптиране oracle отстраняване.

След това потребителите ще могат да използват запаметените си пароли за rdp връзки.

- Отворете локалния GPO редактор, като натиснете Win + R -> gpedit.msc ;

забележка. TERMSRV трябва да бъде написан с главни букви и името на компютъра трябва напълно да съвпада с това, което сте посочили в полето за връзка с RDP клиент.

забележка. TERMSRV трябва да бъде написан с главни букви и името на компютъра трябва напълно да съвпада с това, което сте посочили в полето за връзка с RDP клиент.

В прозореца, който се отваря, изберете „Удостоверения на Windows“. Намерете и изтрийте всички запазени пароли за RDP (започвайки с TERMSRV / ...).

В прозореца, който се отваря, изберете „Удостоверения на Windows“. Намерете и изтрийте всички запазени пароли за RDP (започвайки с TERMSRV / ...).  От този прозорец можете сами да добавите идентификационни данни за RDP връзки. Моля, обърнете внимание, че името на отдалечения RDP сървър (компютър) трябва да бъде посочено във формат TERMSRV \ server_name1. Когато изчиствате историята на RDP връзките на компютъра, не забравяйте да изтриете запаметените пароли.

От този прозорец можете сами да добавите идентификационни данни за RDP връзки. Моля, обърнете внимание, че името на отдалечения RDP сървър (компютър) трябва да бъде посочено във формат TERMSRV \ server_name1. Когато изчиствате историята на RDP връзките на компютъра, не забравяйте да изтриете запаметените пароли.