В предишна статия от поредицата (File Classification Infrastructure in Windows Server 2012) говорихме за механизъм за автоматично класифициране на файлове въз основа на тяхното съдържание или местоположение. В тази статия ще се опитаме да приложим по-реалистичен сценарий за защита на файловете, класифицирани по определен начин от услугата Файлова класификация на инфраструктурата (FCI). Да речем, че искаме да приложим задължително криптиране на всички файлове на финансовия отдел, съхранява се на файлов сървър (като опция за всички поверителни документи). Можете да използвате тази услуга за изпълнение на тази задача. FCI и AD RMS.

Как ще работи тази група? Ако накратко, използвайки FCI механизма, намерим всички файлове, които трябва да бъдат защитени и им присвоим конкретен етикет (и), тогава за файлове с тези тагове създаваме специална задача за шифроване на RMS, в която можете да прикачите съществуващ шаблон на политика на RMS или да зададете RMS политика ръчно. Струва си да се отбележи, че при прехвърляне на данни между сървъри (естествено това трябва да е Windows Server 2008 R2 / Server 2012), етикетите се запазват.

Този механизъм може да бъде приложен и в Windows Server 2008 R2, но новата платформа има предимства:

- Цялата функционалност е достъпна в ролята на FSRM сървъра, вече не е необходимо да инсталирате AD RMS Bulk Protection Tool и да пишете свои собствени скриптове.

- Файловете могат да бъдат защитени в движение, т.е. когато се появи нов файл, който не е на сървъра, той автоматично се класифицира, етикети му се присвояват и той веднага се защитава.

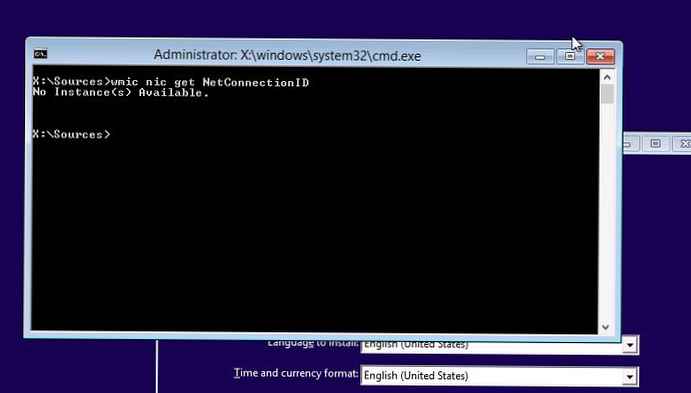

За да позволите на файловия сървър да изисква сертификати и криптиране на документи, трябва да зададете следните разрешения за файла, който не е на RMS сървъра ServerCertification.asmx .

- Прочетете + Изпълнете за акаунта на файловия сървър

- Прочетете + Изпълнете за AD RMS Service Group

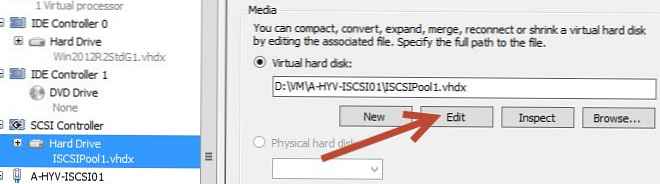

След това в конзолата FSRM, в раздела Инструменти за управление на файлове, се нуждаете от нова задача.

етикет общ се посочва името на правилото (по-добре е да има смисъл):

Относно приноса обхват посочва се обхватът на правилото (посочихме създадения по-рано набор от финансови данни и отделна папка E: \ share1):

етикет действие Предлагат се три опции:

- Персонализиран - можете да зададете своя собствена команда, която трябва да се изпълнява във всички файлове. Тя може да включва скрипт на vbs, powerhell и т.н..

- Изтичане - с тази опция можете да зададете изтичането (живота) на файла, след което той се премества в специална директория (политика за изтичане на файлове).

- Шифроване на RMS - можете да посочите съществуващ шаблон на политика или да създадете собствено правило

Интересуваме се от опцията за криптиране на файла RMS криптиране, избирайки кои ще ни бъдат помолени да посочим дали искаме да използваме готов RMS шаблон или да създадем собствен набор от разрешения. Ще изберем последното, като предоставяме на всички достъп за четене и потребителите на „Финансиращ потребител“ с пълен достъп:

етикет нотификация Можете да зададете списък на адресите на собствениците на папката, ръководителя на отдела или администратора, на който ще бъдат изпращани известията:

етикет условия се избира правило, което определя документите, които трябва да бъдат криптирани. Интересуваме се от всички файлове, маркирани с отдел със стойността Финанси. Той също така посочва времевите условия за приложението (времето от създаването / модификацията / последния достъп) и маската на името на файла:

етикет разписание зададен е графикът за прилагане на правилото, можете да определите, че задачата се изпълнява непрекъснато (непрекъснато):

След като запазите правилото, можете да го стартирате и да се запознаете с отчета за неговото приложение:

Както се очаква, файловете, които отговарят на параметрите, са кодирани и достъпът до тях вече е ограничен.

И така, ние се запознахме с начина, по който да защитим всички файлове в определени директории с конкретно съдържание, използвайки функциите на Windows Server 2012 (файлова класификация FCI) и AD RMS. Всички тези технологии са компоненти на новия обществен контрол за достъп до папки и папки на Windows Server 2012 - Dynamic Control Control.