Във версии на Windows Server преди Windows Server 2016, бихте могли да създадете само откачен клъстер от множество сървъри между сървъри в един и същ домейн на Active Directory. В новата версия вече можете да създадете два (или повече) възела с променлив отказ между сървъри в различни домейни и дори между сървъри на работни групи (без домейн на Active Directory изобщо).

Естествено, трябва да инсталирате Windows Server 2016 на всички възли на клъстери. Поддържат се следните сценарии на клъстериране:

| офис | статус | коментар |

| SQL сървър | Поддържа се от | Използване на SQL Server интегрирана автентификация се препоръчва |

| Файлов сървър

| Поддържа се, но не се препоръчва | Kerberos удостоверяването за SMB не се поддържа |

| Hyper v

| Поддържа се, но не се препоръчва | Миграцията на живо не се поддържа, налична е само бърза миграция |

| Опашка за съобщения (MSMQ) | Не се поддържа | MSMQ съхранява свойствата си в Active Directory.

|

Всички бъдещи възли на клъстера се нуждаят

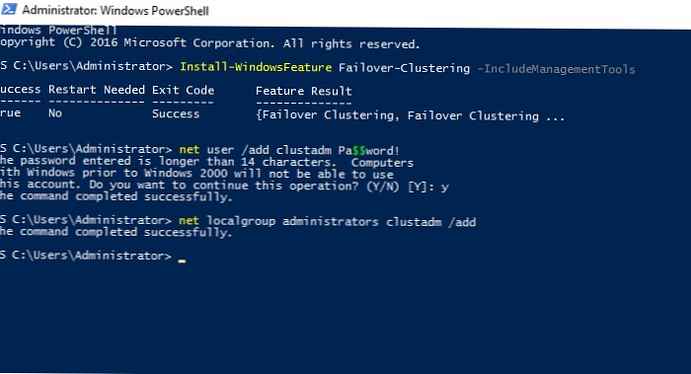

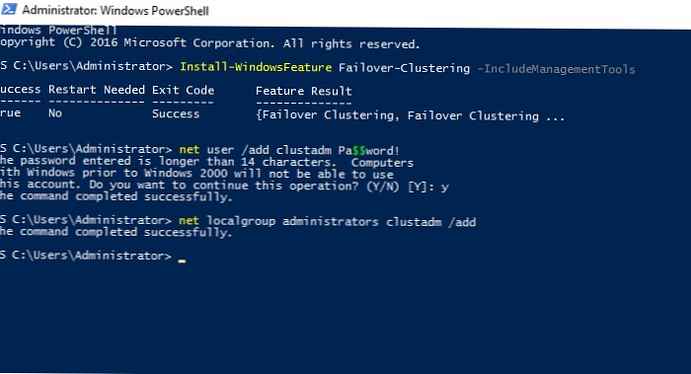

- Инсталиране на роля Клъстеризиране при отказ:

Install-WindowsFeature Failover-Clustering -IncludeManagementTools - На всеки възел на клъстер трябва да създадете локален акаунт с права на администратор (или да използвате вградения администраторски акаунт) с същото пароли.

нетен потребител / добавете clustadm Pa $$ word!

нетните администратори на локални групи clustadm / add

- Когато възникне грешка Заявеният достъп до регистъра не е разрешен, трябва да промените параметъра за отдалечен UAC в системния регистър - Този ключ позволява отдалечен достъп до административни топки.

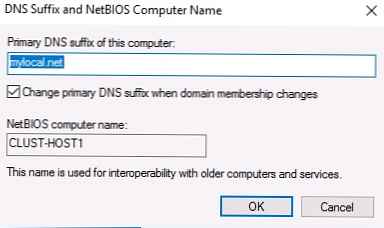

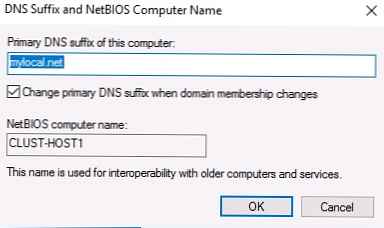

New-ItemProperty -Path HKLM: \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System -Name LocalAccountTokenFilterPolicy -Value 1 - Всички възли на клъстера трябва да имат един и същ основен DNS суфикс (първичен DNS наставка). Това е необходимо, за да могат клъстерните сървъри да имат достъп един до друг чрез имена на FQDN

- Трябва също да премахнете отметката Регистрирайте адреси за DNS връзка

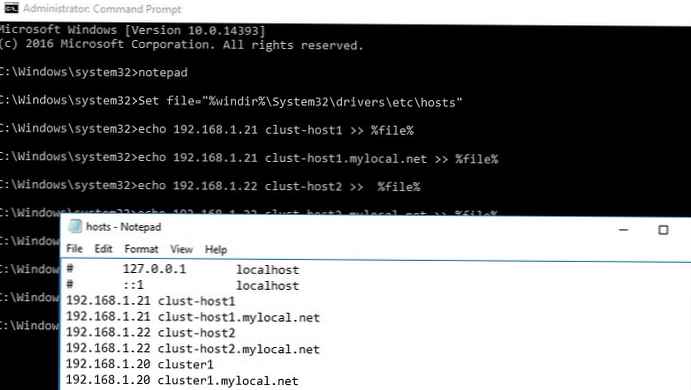

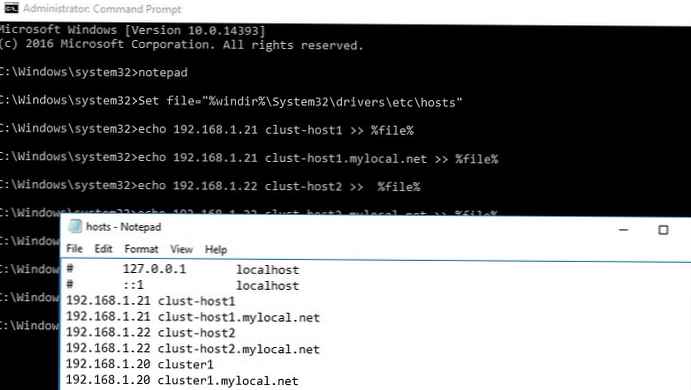

- За да подадете Силите на всички възли на клъстера, трябва да направите промени, така че сървърите да могат да разрешават имената на други членове на клъстера, както и името на клъстера (включително имената на FQDN). Можете да добавите имена във файла c: \ windows \ system32 \ drivers \ etc \ hosts като този:

Задаване на файл = "% windir% \ System32 \ драйвери \ и т.н. \ хостове"

ехо 192.168.1.21 clust-host1 >>% файл%

ехо 192.168.1.21 clust-host1.mylocal.net >>% file%

ехо 192.168.1.22 clust-host2 >>% файл%

ехо 192.168.1.22 clust-host2.mylocal.net >>% file%

ехо 192.168.1.20 клъстер1 >>% файл%

ехо 192.168.1.20 cluster1.mylocal.net >>% файл%

За предварителна валидация на клъстерни възли можете да използвате командата:

test-cluster -node "clust-host1.mylocal.net", "clust-host2.mylocal.net"

За да създадете клъстер чрез PowerShell, трябва да изпълните следната команда:

New-Cluster -Name cluster1 -Node clust-host1.mylocal.net, clust-host2.mylocal.net -AdministrativeAccessPoint DNS -StaticAddress 192.168.1.20

Сега можете да проверите състоянието на клъстера и неговите компоненти с командлети GET-струпване и GET-clusterresource.

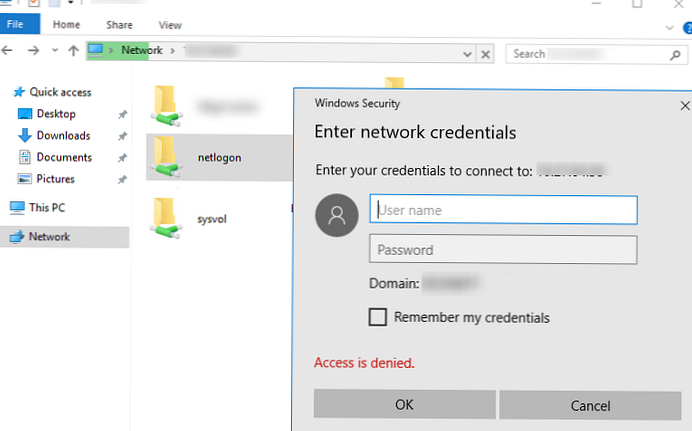

За да свържете (и дистанционно да управлявате) клъстера чрез GUI, трябва да използвате прихващането Отказоустойчив клъстер мениджър (включено) RSAT за Windows 10.

Сега използвайки елемента от менюто Connect за струпване Можете да се свържете със създадения клъстер. В случай, че клъстерът има четен брой сървъри, ще трябва да конфигурирате ресурс за свидетели. Имайте предвид, че не можете да използвате мрежовата папка SMB като свидетел на кворум. Поддържан режим диск свидетел - споделен диск (с едновременен достъп до него от двете възли), или облак свидетел - облачен дисков ресурс в Azure.